在互联网领域,Linux端口数据捕获是一项至关重要的技能。这项技能能让我们更深入地洞察网络数据流动,对于网络问题的诊断和安全监控等方面,具有不可比拟的重要性。接下来嵌入式linux论坛,我会从几个角度进行详细讲解。

了解端口抓包工具

端口抓包软件种类繁多,比如tcpdump。这个软件功能十分强大。新手只需掌握其简单命令,就能获取大量信息。比如,只需输入“tcpdump -i eth0”,就能查看eth0网卡的网络数据包。它还能根据需求筛选,如指定源IP或目的IP进行抓包。这便于我们从众多数据包中筛选出所需信息。还有一款工具叫Wireshark,与tcpdump相比,它拥有图形界面,操作更友好,能清晰展示数据包的详细结构。我们可以在Linux系统中安装插件,以支持Wireshark的使用。

确定抓包端口的重要性

了解目标抓包位置至关重要。各个端口各有其作用。以80端口为例,它主要用于HTTP协议的通信。若80端口流量出现异常,可能预示着网站服务器存在安全隐患。22端口则用于SSH登录。若此端口出现异常连接,可能表明服务器遭受了非法入侵。通过观察这些常用端口,我们能有的放矢地进行抓包分析,迅速找到问题根源。例如,若发现某个不明IP频繁尝试连接22端口linux端口抓包,就要对服务器安全状况保持高度警惕。

抓包过滤规则设置

确立恰当的筛选标准是捕捉数据包的关键所在。首先linux端口抓包,基于IP地址的筛选是最基本的方法。比如,可以设定只记录特定来源或目标IP地址的数据包。比如,使用tcpdump -i eth0 src 192.168.1.1这一命令,就能仅捕捉到源IP为192.168.1.1的数据包。同时,也可以根据端口号进行筛选。若只想观察80端口的流量,那么可以使用tcpdump -i eth0 port 80。此外,还能将多种筛选条件结合起来,以便更精确地获取所需的数据包。这样做,就能避免无关数据包对抓包结果的干扰。

数据包分析基础

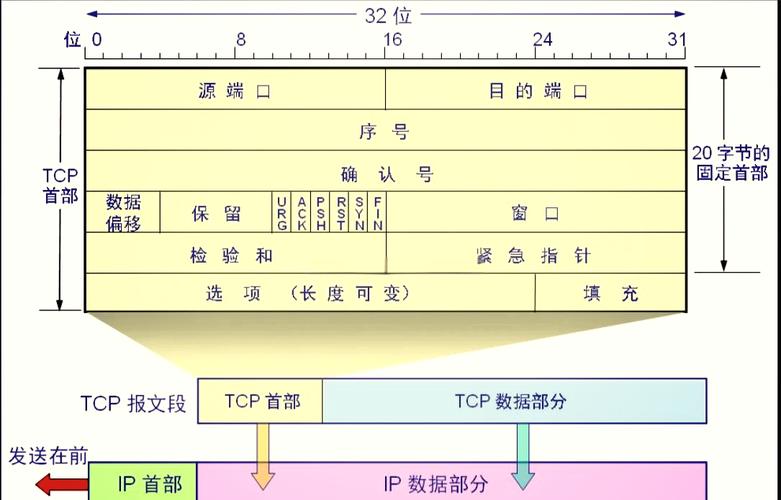

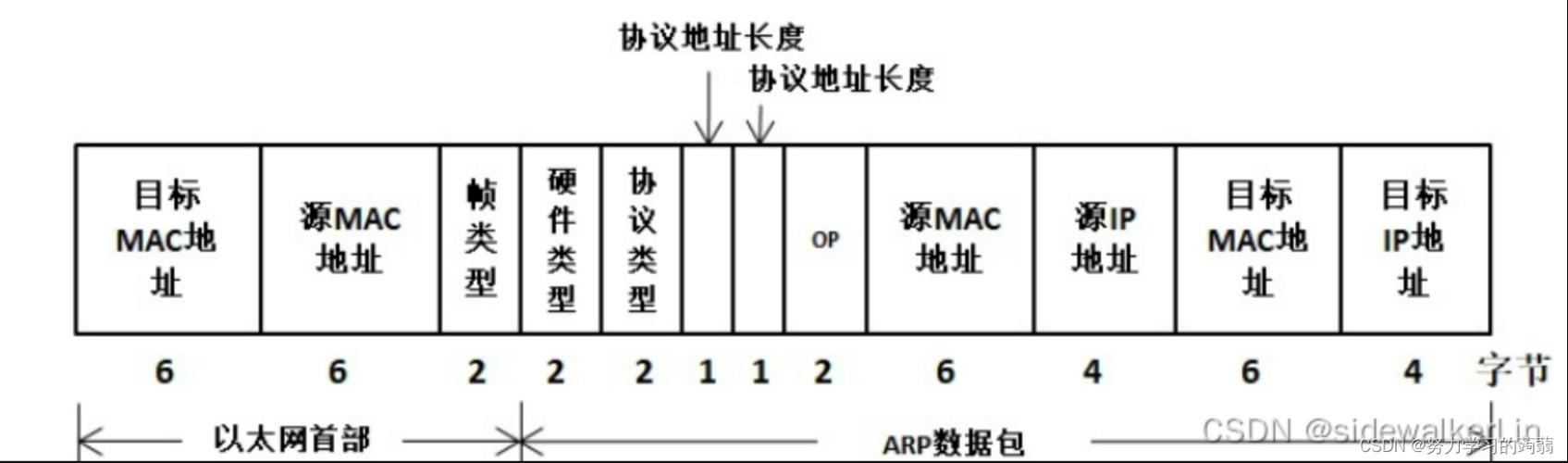

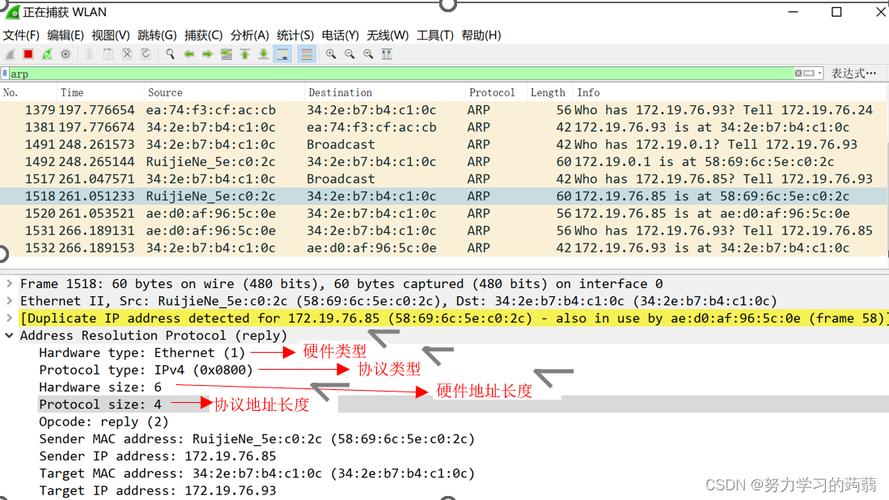

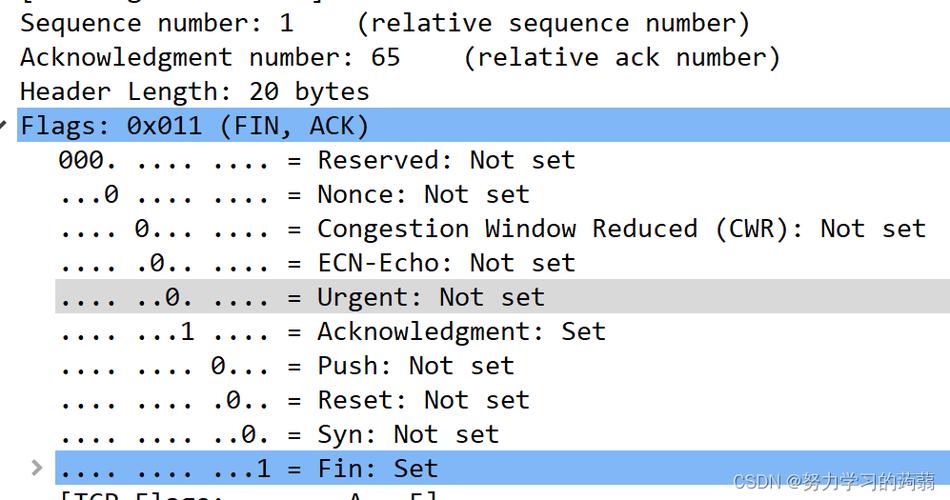

对于捕获到的数据包,我们需进行细致分析。首先,观察以太网头部,这里包含了MAC地址等关键信息。MAC地址有助于我们追踪数据包的发送与接收端。接着,查看IP头部,它包含了源IP地址和目标IP地址,以及数据包的相关描述。至于传输层的数据包,若是TCP协议,我们能了解连接的当前状态。比如,通过TCP头部中的标志位linux系统日志,可以判断是建立连接还是处于断开连接过程中的数据包。通过这些信息的深入分析,我们能够判断网络通信是否顺畅。

实际应用场景

网络维护中,端口抓包扮演关键角色。用户报告网站访问缓慢时,通过端口抓包能检查数据包是否重复发送。若抓包时发现众多TCP重传数据包,可能表明网络某部分存在问题。在安全检测中,若服务器频繁接收到未知端口的数据包,可能遭遇恶意扫描或攻击。这时,应对这些数据包进行深入分析,追踪源头并采取措施预防。

端口抓包的优化

为了提高抓包效果,我们应对抓包过程进行优化。数据量过大时,存储和处理都会变得复杂。这时,我们可以缩小抓包范围,例如通过协议类型筛选或限制IP区间。此外,使用网络分流器等硬件设备可减轻服务器负担,确保抓包过程更加稳定高效。

你是否曾因抓取端口数据而成功解决网络问题,感到高兴?期待你为这篇文章点赞,分享它,并在评论区留下你的心得体会。