日前,网路安全研究人员爆光了一个名为StripedFly的跨平台恶意软件,其渐次潜伏了整整三年之久,并在此期间感染了超过100万台Windows和Linux系统。这个恶意软件的复杂性和功能令人担心,引起了对网路安全的深刻关切。

StripedFly被发觉于今年,但据剖析师称,它可能自2017年就已开始活动。这个恶意软件表现出高度的复杂性,拥有多种先进功能,包括TOR网路的流量隐藏机制、自动更新、蠕虫式传播、以及对EternalBlueSMBv1漏洞的借助。虽然目前尚不清楚StripedFly的具体用途,它是一种网路犯罪工具还是用于网路间谍活动,但其复杂性表明这是一种中级持续恐吓(APT)恶意软件。

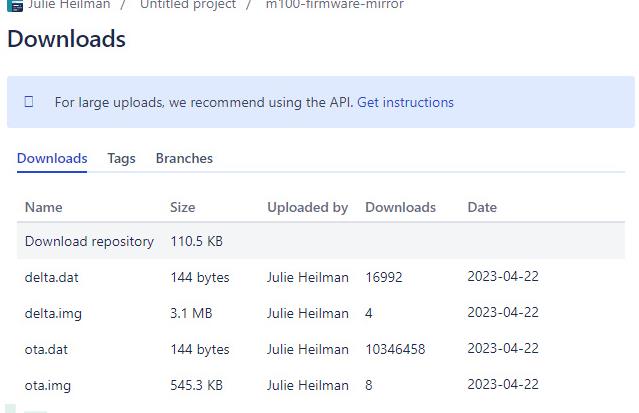

该恶意软件首次被发觉是通过在合法的Windows操作系统进程WININIT.EXE中注入shellcode的形式。WININIT.EXE是一个用于处理系统初始化的合法进程。该shellcode随即会从合法的托管服务(如Bitbucket、GitHub和GitLab)下载并执行PowerShell脚本等其他文件。恶意软件虽然是通过自定义的EternalBlueSMBv1漏洞借助程序入侵了首批受感染的设备,这个漏洞主要针对互联网上曝露的计算机。StripedFly的最终有效荷载使用了一个自定义的轻量级TOR网路顾客端,以保护其通讯免受拦截,并才能禁用SMBv1合同,同时使用SSH和EternalBlue传播到网路上的其他Windows和Linux设备。据悉,该恶意软件的命令和控制服务器坐落TOR网路上,与其通讯须要频繁发送包含被害者惟一ID的信标信息。

StripedFly的感染链在Windows系统上运行时,依据其权限级别和系统上是否存在PowerShell进行调整。假如未检查到PowerShell,它将在%APPDATA%目录中生成一个隐藏文件。而假如系统中存在PowerShelllinux tor polipo,它将执行用于创建计划任务或更改Windows注册表通配符的脚本。在Linux系统上linux tor polipo,恶意软件的名称是”sd-pam”,它使用systemd服务、自动启动.desktop文件或更改各类配置文件和启动文件,以实现持久性。

按照Bitbucket储存库的数据,从2023年4月到2023年9月,已有近60000次系统感染。虽然目前仅有2022年2月以来的数据,但恐怕StripedFly早已感染了起码22万台Windows系统。但是,按照卡巴斯基的计算,这个恶意软件框架可能感染了超过100万台设备。

StripedFly的恶意软件模块以单一的二补码可执行文件方式存在,并具有可拔插的模块,使其具备了执行多功能操作的能力,这与一般与中级持续恐吓(APT)行动相关。其中包括配置储存、升级/卸载、反向代理、杂项命令处理程序、凭证搜集器、可重复任务、侦察模块、SSH感染器、SMBv1感染者、以及Monero挖矿模块。这种模块赋于了StripedFly广泛的功能linux find,使其才能进行多种任务永久免费linux服务器,包括监视、窃取数据、远程控制和加密货币挖矿。

卡巴斯基的专家强调,挖矿模块是StripedFly才能常年逃避检查的主要诱因之一。虽然Monero加密货币的价值在2018年1月达到了峰值,但其价值从2017年的约10欧元下跌到了2023年的150美金左右。为此,挖矿模块依然具有吸引力,可以帮助功击者获得收益。

综合来看,StripedFly的出现引起了对网路安全的重大疑虑。其高度复杂的设计和功能使其成为一种恐吓,同时它的多功能性和挖矿模块使其能否在常年内持续存在而不容易被发觉。网路安全领域须要不断努力来辨识、防范和消除这类中级恐吓,以确保计算机和数据的安全性。同时,用户也须要保持提防,及时更新操作系统和安全软件,以减少遭到恶意软件功击的风险。网路犯罪活动正在不断演化,而我们也必须积极适应这一现实。