对于许多Linux运维人员和中小企业IT管理者来说,在CentOS服务器上配置OpenVPN是一项基础且重要的技能。OpenVPN作为开源的SSL VPN解决方案,能够为远程办公、跨地域网络互访提供加密隧道,保障数据传输安全。本文将基于CentOS 7/8系统,从零开始详细讲解OpenVPN的安装、证书生成、配置文件编写以及常见故障排除,帮助读者快速搭建稳定可靠的VPN服务。

安装OpenVPN需要哪些软件包

在CentOS系统上安装OpenVPN之前,必须先配置EPEL(Extra Packages for Enterprise Linux)仓库,因为官方源不包含OpenVPN软件包。执行命令“yum install epel-release -y”启用EPEL仓库linux 删除文件夹,然后运行“yum install openvpn easy-rsa -y”即可完成基础安装。easy-rsa是用于生成SSL证书的工具集,务必一并安装,否则后续无法创建所需的密钥和证书文件。

安装完成后,建议检查OpenVPN的版本号,使用“openvpn --version”命令确认安装无误。此外,还需要安装“lz4”压缩库和“openssl”加密库,这两个依赖通常会自动解决。如果系统是CentOS 8centos配置openvpn,注意使用dnf代替yum,命令基本一致。为了后续管理方便,建议同时安装“vim”或“nano”编辑器,用于修改配置文件。

如何生成服务器端证书和密钥

证书生成是OpenVPN配置中最核心的一步,必须严格遵循easy-rsa脚本的操作流程。首先将easy-rsa模板复制到/etc/openvpn/easy-rsa目录,然后初始化PKI(公钥基础设施)环境。进入该目录后执行“./easyrsa init-pki”创建PKI结构,接着运行“./easyrsa build-ca”生成根证书,期间需要设置一个CA密码和通用名称,建议记住这个密码。

接下来生成服务器端证书和密钥,执行“./easyrsa gen-req server nopass”生成无密码的服务器密钥对centos配置openvpn,再执行“./easyrsa sign-req server server”为服务器证书签名。最后使用“./easyrsa gen-dh”生成Diffie-Hellman参数,这一步可能需要几分钟时间。别忘了生成ta.key文件用于防御DoS攻击,命令为“openvpn --genkey --secret ta.key”。所有生成的文件位于keys子目录中,需要将这些文件复制到/etc/openvpn/server目录下。

创建客户端证书的具体命令

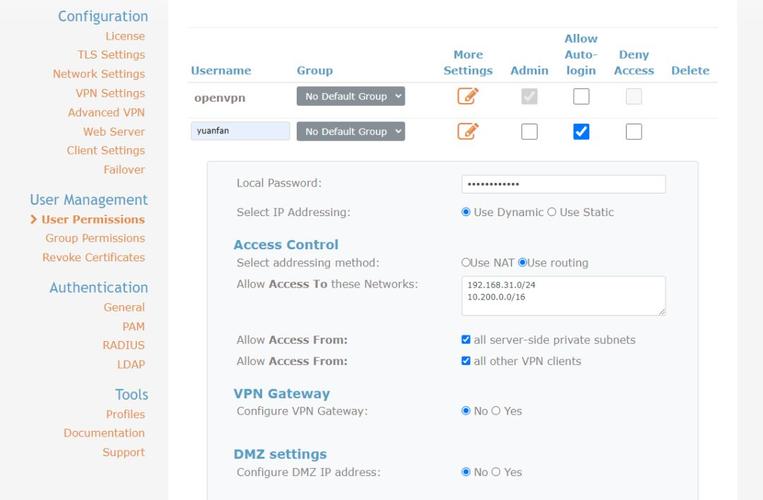

每个连接到OpenVPN服务器的客户端都需要独立的证书和密钥,绝不能共用同一份客户端证书。在easy-rsa目录下,执行“./easyrsa gen-req client1 nopass”生成客户端名为client1的密钥请求,注意将client1替换为实际用户名。然后执行“./easyrsa sign-req client client1”为这个客户端证书签名,签名过程需要输入CA密码确认。

重复上述命令为不同用户创建证书,例如client2、client3等。生成后需要将客户端的证书文件(client1.crt)、密钥文件(client1.key)以及CA根证书(ca.crt)和ta.key文件一同分发给用户。注意证书分发必须通过安全渠道,比如使用scp或加密邮件,严禁明文传输。另外,建议为每个客户端设置证书有效期,默认是3650天,可根据安全策略调整。

服务端配置文件怎么编写

OpenVPN服务端配置文件通常命名为server.conf,放在/etc/openvpn/server/目录下。首先复制示例配置文件:“cp /usr/share/doc/openvpn-*/sample/sample-config-files/server.conf /etc/openvpn/server/”。然后根据实际网络环境修改关键参数:设置端口1194(UDP协议性能更优),指定proto udp;配置dev tun模式而非tap,因为tun适用于路由型VPN。

需要修改的项包括:ca ca.crt、cert server.crt、key server.key、dh dh.pem、ta ta.key(方向0);设置server网段如“server 10.8.0.0 255.255.255.0”;配置推送给客户端的路由,例如“push route 192.168.1.0 255.255.255.0”使客户端能访问内网。同时启用客户端互通,“client-to-client”可以取消注释。最后设置日志文件位置和持久化选项,保存配置文件后启动服务前务必用“openvpn --config /etc/openvpn/server/server.conf”进行语法测试。

防火墙和路由转发如何开启

让OpenVPN正常工作的前提是开启IP转发并配置防火墙放行规则。首先修改系统内核参数,编辑/etc/sysctl.conf文件,添加或修改“net.ipv4.ip_forward = 1”,然后执行“sysctl -p”使之生效。如果使用firewalld防火墙,需要添加masquerade伪装规则:执行“firewall-cmd --permanent --add-masquerade”启用NAT转发。

接着开放OpenVPN的1194端口(UDP),命令为“firewall-cmd --permanent --add-port=1194/udp”。如果服务端需要访问客户端所在的子网,还需添加相应的策略路由。完成配置后重载防火墙:“firewall-cmd --reload”。对于使用iptables的系统,规则略有不同,但核心是允许来自tun0接口的流量并开启转发。务必在启动OpenVPN服务前验证防火墙设置,否则客户端虽然能连接但无法访问内网资源。

客户端连接失败怎么办

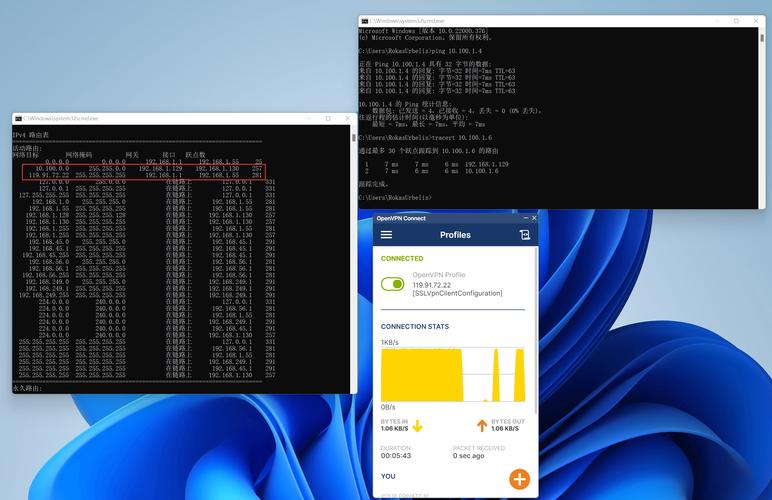

客户端连接OpenVPN时常见错误包括证书不匹配、防火墙阻塞、路由冲突等。首先检查服务端日志:tail -f /var/log/openvpn.log,观察TLS握手是否成功。如果出现“TLS Error: TLS handshake failed”中国linux操作系统,通常是因为客户端使用了错误的证书或ta.key文件不一致。重新对比服务端和客户端的ca.crt和ta.key是否完全相同,同时确认客户端证书文件名在配置中正确指定。

另一个常见问题是客户端获取不到IP地址或无法ping通内网。这通常源于服务端未开启IP转发、防火墙没有放行转发规则,或者客户端配置中缺少“redirect-gateway”参数。建议在客户端配置文件中加入“redirect-gateway def1”和“dhcp-option DNS 8.8.8.8”以强制所有流量走VPN通道。如果连接成功后网络极慢,尝试将proto改为TCP模式或检查服务器带宽限制。遇到未知错误时,使用“openvpn --config client.ovpn --verb 4”提高日志级别进行排错。

各位读者,你在CentOS配置OpenVPN过程中遇到过哪些奇怪的问题?欢迎在评论区分享你的排错经验或独特技巧,点赞收藏本文让更多运维伙伴看到吧!