序言

AcunetixPremium是一种Web应用程序安全解决方案,用于管理多个网站、Web应用程序和API的安全。集成功能容许您手动化DevOps和问题管理基础构架。

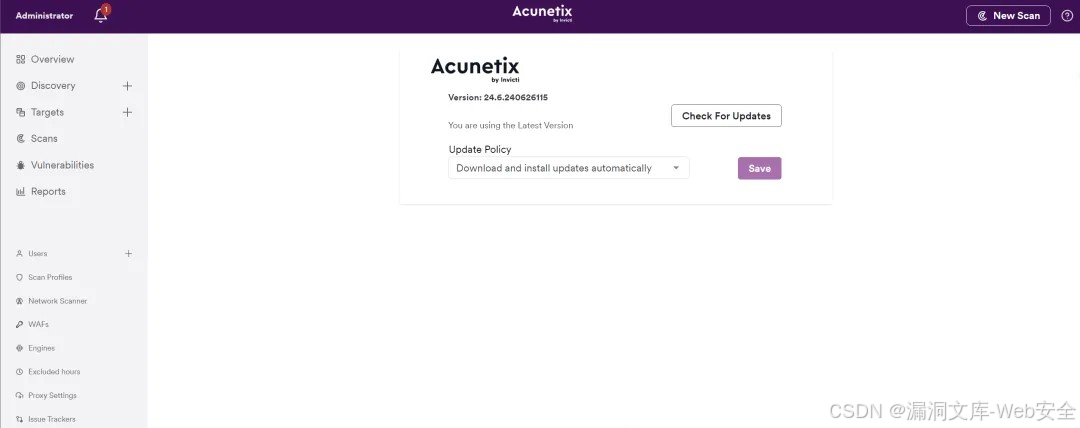

AcunetixPremium:全面的Web应用程序安全解决方案

Web应用程序对于企业和组织与顾客、合作伙伴和职工的联系至关重要。随着Web应用程序显得越来越复杂linux服务器系统漏洞扫描报告,安全恐吓的风险也骤然降低。AcunetixPremium是一种Web应用程序安全解决方案,借以辨识和减轻Web应用程序中的漏洞,确保敏感数据的安全和保护。

AcunetixPremium为Web应用程序安全测试提供功能齐全的解决方案,包括手动扫描、手动渗透测试以及用于跟踪和修补漏洞的报告仪表板。该解决方案致力为Web应用程序和API提供全面的安全覆盖。

AcunetixPremium的主要功能之一是能否手动扫描Web应用程序是否存在安全漏洞。手动扫描过程结合使用Web应用程序扫描技术(包括深度数据包检测和指纹辨识)来辨识潜在漏洞并提供有关每位风险的详尽信息。

AcunetixPremium的自动渗透测试功能容许安全专家自动测试Web应用程序是否存在安全漏洞,进而提供额外的安全覆盖层。此自动测试提供了对Web应用程序安全性的全面评估,而且可以发觉手动扫描可能难以测量到的漏洞。

AcunetixPremium还包括一个报告仪表板,可提供Web应用程序安全状态的概述linux虚拟机,包括发觉的漏洞数目、严重程度和风险级别。此报告仪表板使组织可以轻松跟踪和修补漏洞,确保其Web应用程序保持安全。

下载链接:

下载链接:AWVSV24.8下载

链接:https://pan.quark.cn/s/667d0e862c80

后缀名删除.apk

更新介绍

新功能

在 JAVA IAST 传感器中添加了对 Apache Tomcat 11 的支持

现在可以上传 RAML API 规范以扩展 API 扫描的覆盖范围

实现了对扫描 HTTP/2 网站的支持

运行时 SCA 结果 现在可在“扫描详细信息”页面上获得(仅限 Acunetix Online,即将推出本地部署)

现在提供 SCA 的新扫描报告

新的安全检查

Next.js 图片 Blind SSRF

SolarWinds Web 帮助台 RCE (CVE-2024-28986)

Apache HTTP 服务器混淆攻击 (CVE-2024-38472, CVE-2024-39573, CVE-2024-38477, CVE-2024-38476, CVE-2024-38475, CVE-2024-38474, CVE-2024-38473, CVE-2023-38709)

ServiceNow UI 宏中的 Jelly 模板注入漏洞 (CVE-2024-4879, CVE-2024-5217)

SuiteCRM SQL 注入 (CVE-2024-36412)

Odoo XSS (CVE-2023-1434)

Mura/Masa CMS JSON API RCE

Lucee CF_CLIENT_ RCE

Lucee Stacktrace 信息泄漏

Lucee 取消设置管理员密码

更新了 WordPress 插件漏洞数据库

GeoServer RCE (CVE-2024-36401)

改进

在整个应用程序中解决了较小的外观 UI/UX 问题

已更新的已公开 Web 安装程序列表

用于查看扫描结果的 Scan Details (扫描详细信息) 屏幕已现代化和升级

改进了路径片段的测试

当代理有一段时间未共享其状态时,代理状态现在显示“未知”而不是“错误”

API 发现:添加了直接从已发现和链接的 API 列表开始扫描的功能

API 发现:添加了更改已链接 API 的基 URL 的功能

更新了扫描程序以处理 Swagger 中的安全定义

修复

更新了扫描仪,以便在缺少扫描速度设置时使用默认扫描速度设置

修复了检测到 Possible Virtual Host Found 时的误报

修复了 CVE-2024-6387 检测中的误报

使用或安装说明

1.hosts文件必须更改为如下所示,添加如下配置到host文件中:

127.0.0.1 erp.acunetix.com

127.0.0.1 erp.acunetix.com.

::1 erp.acunetix.com

::1 erp.acunetix.com.

192.178.49.174 telemetry.invicti.com

192.178.49.174 telemetry.invicti.com.

2607:f8b0:402a:80a::200e telemetry.invicti.com

2607:f8b0:402a:80a::200e telemetry.invicti.com.

2.在如下位置替换两个文件:

license_info.Json文件和wa_data.dat文件C:/ProgramData/Acunetix/shared/license/

3.第三步将以下路径

C:/ProgramData/Acunetix/shared/license/

整个文件夹设置为只读或两个证书文件属性设置为只读。

若破解失败,再度替换

license_info.Json文件和wa_data.dat文件

注意:还需替换wvsc.exe到安装根目录下。

4.选择URl进行测试即可

具体详尽步骤看安装文档

最后必读

本工具及文章方法仅面向合法授权的企业安全建设行为,如您须要测试本工具的可用性,请自行搭建机炮环境。为防止被恶意使用,本项目所有收录的poc均为漏洞的理论判定,不存在漏洞借助过程,不会对目标发起真实功击和漏洞借助。

在使用本工具进行检查时,您应确保该行为符合当地的法律法规linux服务器系统漏洞扫描报告,而且早已取得了足够的授权。切勿对非授权目标进行扫描。如您在使用本工具的过程中存在任何非法行为,您需自行承当相应后果,我们将不承当任何法律及连带责任。本工具来始于网路,请在24小时内删掉,切勿用于商业行为,自行查验是否具有侧门,请勿相信软件内的广告!

在安装并使用本工具前雨林木风linux,请您勿必审慎阅读、充分理解各条款内容,限制、免责条款或则其他涉及您重大权益的条款可能会以加粗、加顿号等方式提示您重点注意。除非您已充分阅读、完全理解并接受本合同所有条款,否则,请您不要安装并使用本工具。您的使用行为或则您以其他任何明示或则默示形式表示接受本合同的,即视为您已阅读并同意本合同的约束。