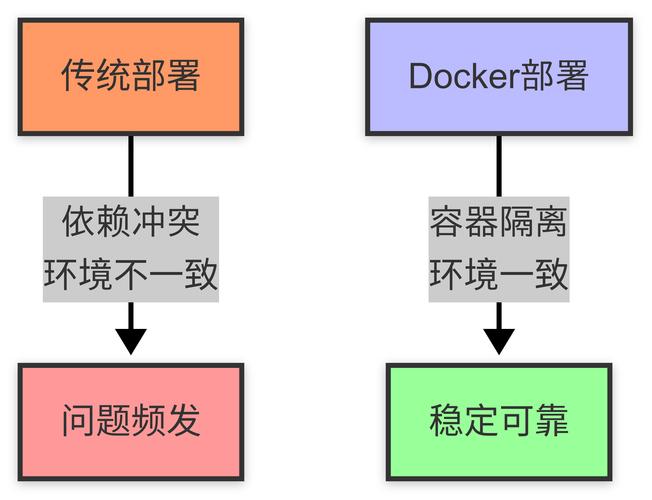

Docker in Docker(简称DinD)是一种在Docker容器内部运行Docker守护进程的技术,它允许我们在容器环境中创建嵌套的容器。这项技术主要应用于CI/CD流水线、开发测试环境等场景,但同时也带来了安全性和复杂性的挑战。本文将深入解析DinD的工作原理、使用场景、安全注意事项以及最佳实践,帮助读者全面了解这项技术。

docker in docker到底是什么原理

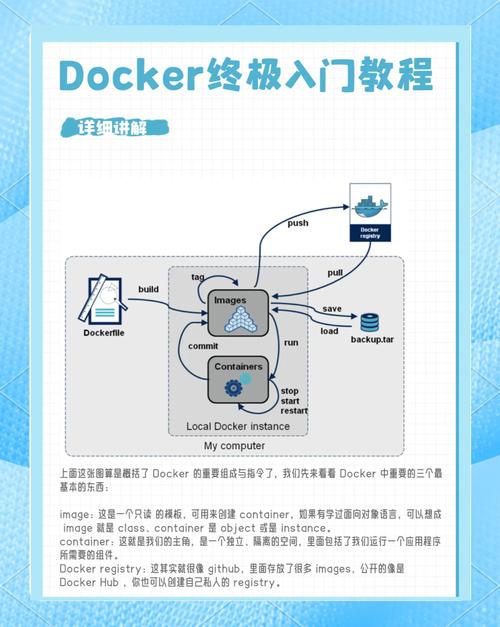

Docker in Docker的核心思想是在一个容器内运行完整的Docker环境,包括Docker守护进程和客户端。这种嵌套结构通过两种主要方式实现:第一种是真正的DinD,即在基础容器中安装完整的Docker,并以特权模式启动Docker守护进程;第二种是绑定挂载宿主机的Docker socket,让容器内的Docker客户端直接与宿主机守护进程通信,这种方式实际上并不是真正的嵌套,但功能上实现了在容器内使用Docker命令。

从技术实现角度看,真正的DinD需要解决存储驱动、网络隔离和资源管理等问题。Docker官方提供了dind镜像,它基于官方docker镜像添加了必要的配置,使守护进程能够在容器内正常运行。当启动这样的容器时,它会自动启动一个内部的Docker守护进程,并暴露给容器内的Docker客户端使用。

如何安全地使用docker in docker

安全是使用DinD时最需要关注的问题。由于Docker守护进程需要root权限运行,DinD容器必须以特权模式启动,这意味着容器拥有对宿主机内核的全部访问权限,会大幅增加安全风险。攻击者如果突破了容器,就能直接控制宿主机。因此,在生产环境中使用真正的DinD需要极其谨慎linux服务器代维,最好只在完全隔离的测试环境或受控的CI系统中使用。

为了提升安全性,可以考虑使用用户命名空间映射、限制容器资源、定期更新基础镜像等防护措施。同时,应该遵循最小权限原则,只给容器必要的权限。如果使用GitLab CI等CI/CD工具,可以考虑使用其内置的Docker执行器,它会自动处理安全配置。另外,使用SELinux或AppArmor等安全模块也能增强容器隔离性。

docker in docker适合哪些场景

DinD最常见的应用场景是CI/CD流水线。当需要在流水线中构建Docker镜像、运行集成测试时,如果使用共享的宿主机Docker守护进程,可能会因为并发任务导致冲突或安全问题。此时,为每个任务启动一个独立的DinD容器,就能提供完全隔离的环境,确保构建和测试的可靠性。

另一个重要场景是开发测试环境。开发者可以在本地快速启动多个独立的Docker环境进行功能测试,或用于教学演示。例如,当需要模拟多节点Docker集群时,可以通过DinD快速创建多个嵌套的Docker节点。一些容器化开发工具也利用DinD来提供完整的开发环境,让开发者无需在本地安装Docker即可使用相关功能。

docker in docker的替代方案有哪些

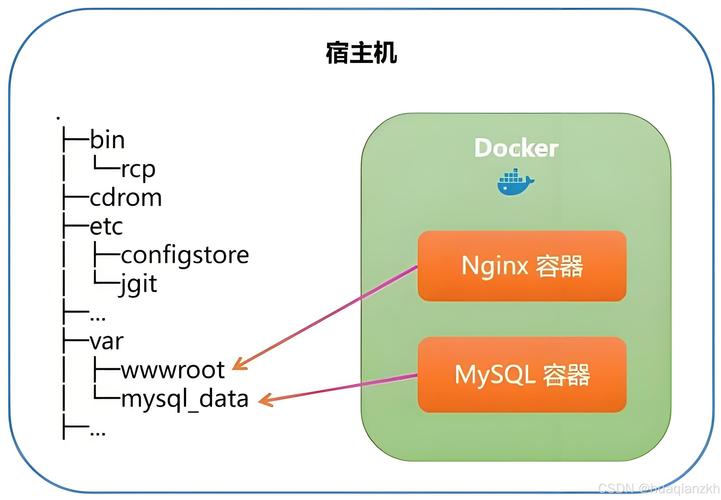

绑定挂载宿主机Docker socket是最常用的替代方案。通过将宿主机的/var/run/docker.sock挂载到容器内,容器中的Docker客户端可以直接与宿主机守护进程通信。这种方式避免了嵌套容器的复杂性,性能更好,但存在安全隐患,因为容器内的进程能完全控制宿主机Docker守护进程。

对于特定的构建需求,还有更专业的替代工具。Google开发的Kaniko无需Docker守护进程就能构建镜像,它完全在用户空间运行,安全性更高。Red Hat的Buildah也提供了无守护进程的构建能力。这些工具特别适合在Kubernetes环境中构建镜像,因为它们不需要特权容器,能更好地融入云原生架构。

实际项目中怎么配置docker in docker

在GitLab CI中配置DinD是最常见的实践之一。需要在.gitlab-ci.yml文件中指定使用docker镜像作为服务,并设置相应的变量。典型的配置包括:声明服务docker:dind,设置DOCKER_HOST变量指向tcp://docker:2375,以及配置TLS相关选项。同时,需要确保Runner的配置允许使用特权模式。

对于自定义的Docker环境,可以使用官方dind镜像启动容器:docker run --privileged -d docker:dind。进入容器后即可使用完整的Docker功能。在Docker Compose场景中,可以通过定义包含dind服务的compose文件,创建完整的嵌套Docker环境。需要注意设置合适的存储驱动,overlay2通常是较好的选择。

使用docker in docker会遇到哪些坑

存储驱动问题是新手最常见的陷阱。DinD容器内的文件系统可能与宿主机的存储驱动不兼容,导致构建镜像时出现奇怪错误。解决方法是在启动dind容器时显式指定存储驱动,如--storage-driver overlay2。另一个常见问题是层缓存失效,每次启动新的DinD容器都会从头开始构建,大大降低CI效率linux运维面试题,需要合理配置缓存卷来解决。

清理问题也容易被忽视。长时间运行的DinD容器会产生大量镜像、容器和数据卷,如果不及时清理,会耗尽磁盘空间。建议定期执行docker system prune命令,或在容器退出时自动清理。版本兼容性同样值得注意docker in docker,dind镜像版本应与宿主机Docker版本保持协调,避免因API版本不一致导致的通信问题。

你是否在生产环境中尝试过使用Docker in Docker?遇到了哪些问题?欢迎在评论区分享你的经验和见解docker in docker,如果觉得本文对你有帮助,请点赞收藏支持一下!