于Linux系统之中,以特定用户身份去执行命令或者程序乃一项奠定至关重要操作根基。此不但关联到系统安全,而且还直接对权限管理以及任务执行正确性造成影响。不管是日常维护或者是自动化脚本处理,把控正确的用户身份执行步骤都极具重要关键性。下面会针对几种常见场景以及实用技巧给予翔实介绍。

为什么需要以指定用户执行命令

在Linux多用户状况里,不同的用户持有不一样的权限等级。用普通用户身份去运行日常任务能够把安全风险减到最小,防止误操作对系统稳定性造成影响,比方说,以非root用户实施网络下载或者文档处理,纵使碰到恶意软件,那么其破坏的范围也是被限定在当前用户权限内的,不会扩展影响到整个系统 。

存在一些系统服务,需要用特定用户身份来运行,以此保障数据隔离以及访问控制,例如Web服务器通常由www-data用户来做这个操作,数据库服务队则选用mysql用户,这样的权限分离策略,避免了产生服务间未获授权的访问情况哪怕某项服务遭受攻击者渗透,攻击者也难以顺着横向方向切换到其余的务和其所存储的数据区域 。

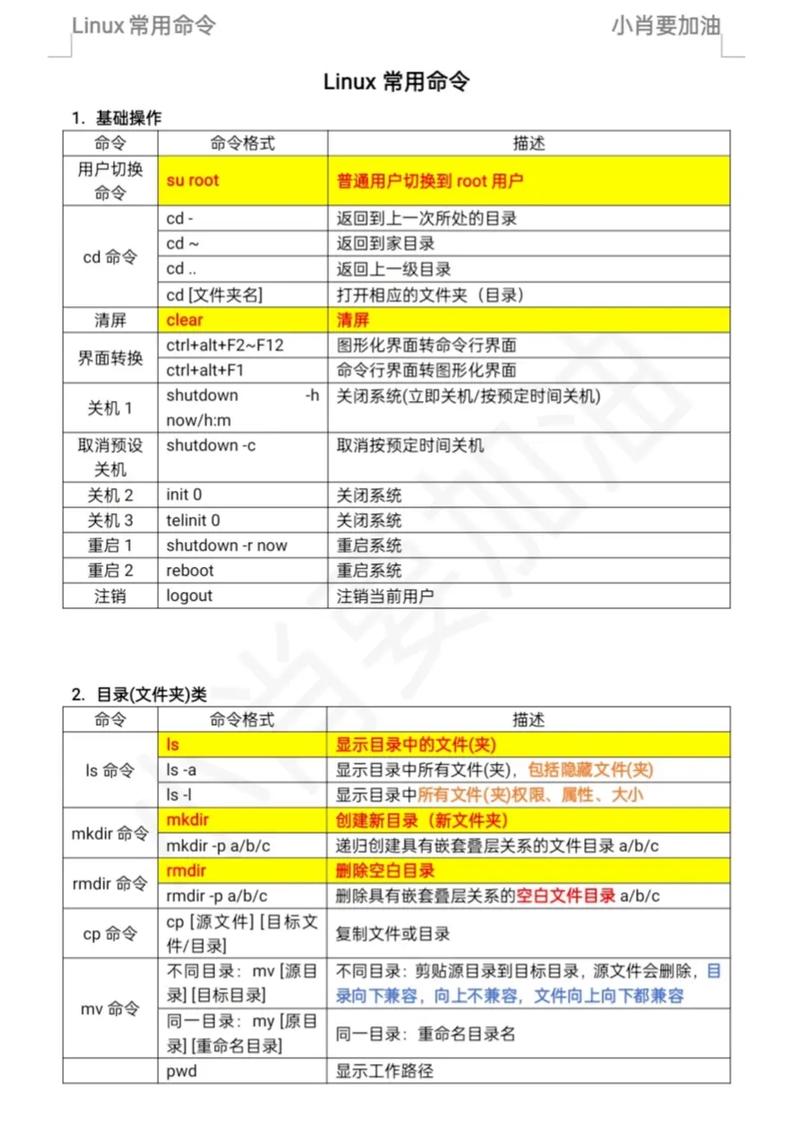

如何使用su命令切换用户执行

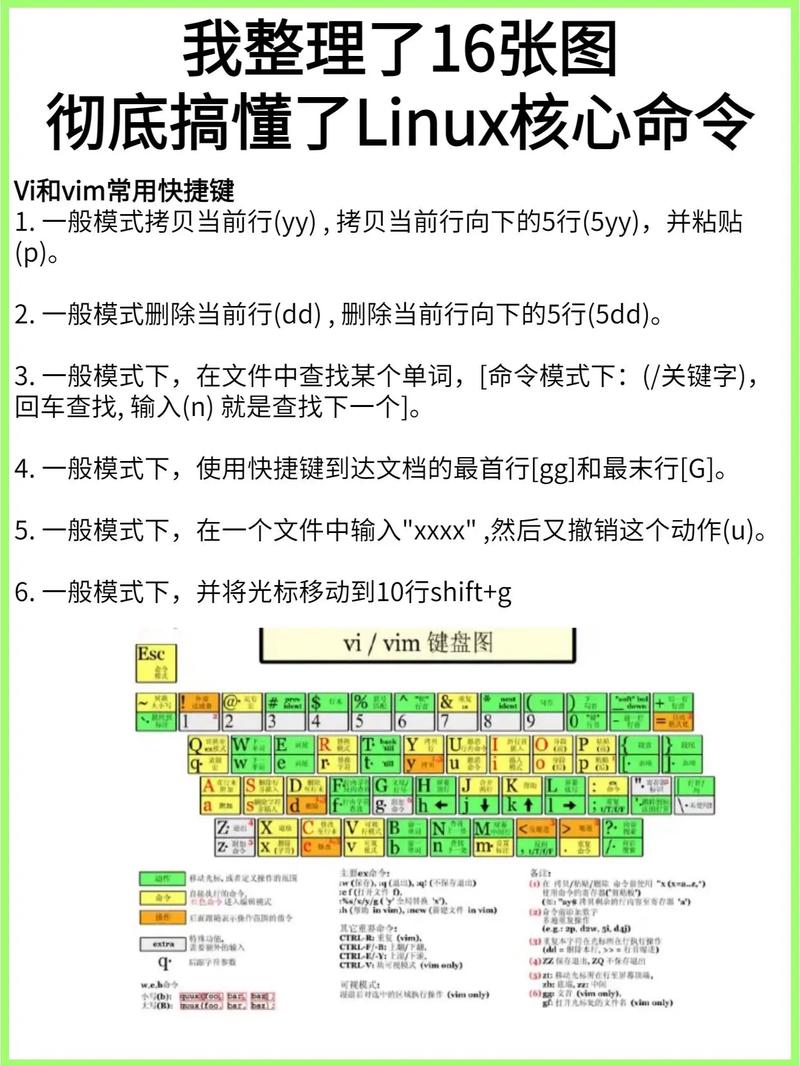

su命令属于最基本的用户切换工具,借助su - username能够切换至目标用户的环境puppy linux,执行之后会进入该用户的shell,在这时输入的命令均以此用户权限予以运行,这种方法适宜于需要不间断执行多个命令的场景,就像管理员要以应用用户身份开展一系列调试动作那样 。

关于单一命令的具体执行情况,可以运用su -c "command" username这样的格式,这种形式并不需要进入交互式的交互外壳,在完成命令的执行操作之后会依照既定规划自动回归到原本用户所处的环境当中,举例来说Administrator能够迅速地以备份该用户身份去落实一条具备数据压缩功用操作指令并不需要在始终如一的基础完全切换身份,但是在使用su的时候必须要明晰目标参与此项工作人员的保密代码,也或许现下这位职员所拥有此种授权许可级别。

如何使用sudo命令提升权限执行

允许授权过的用户,以那些不是自己的其他用户(一般情况下是root)身份去执行命令时redflag linux,使用这种sudo命令,并且是不需要去共享密码的。能够以指定好的用户来运行命令,是借助sudo -u username command这样的格式达成的。这种方式比su要更加安全一点,由于所有的sudo操作都会给记录下来,这很方便用于审计,以及在出现故障的时候协助排查问题 。

基于精细权限控制的sudo,管理员能够借由/etc/sudoers文件去配置哪些用户可以依照哪些身份来执行哪些命令。举例而言,能够准许开发人员以测试用户的身份去重启服务,然而却不允许其访问生产数据库。正是这种细粒度的控制,致使sudo担当起企业环境之中首选的权限提升工具这一角色。

如何以其他用户身份执行脚本

当有以特定用户身份去执行脚本文件的需求之时,可以运用sudo -u username /path/to/script.sh. 这般的方法维持住了当前的环境,仅仅是对执行权限予以改变. 要是存在需要完整的目标用户环境的情况,那就应当借助sudo -i -u username去启动一个登录shell之后再去执行脚本.

对于那些存在定期自动运行需求的脚本而言,较为妥当的做法是,在crontab里开展有关用户身份的配置这一操作。具体做法,可以是在root的crontab当中直接运用sudo -u username这一前缀 ,或者,有一种更偏向推荐性质的做法,这便是把相关任务添加到对应用户自身的crontab里面 。通过这样的方式,能够切实保证脚本是在正确无误的环境变量以及合适的权限上下语境情形之内予以执行的 。

如何在shell脚本中切换用户执行

在自动化脚本里头,能够运用here document语法去达成用户切换,具体便是:su - username 。<< EOF`后跟要执行的命令序列,以EOF结束。这种方法适合需要在脚本中以不同身份执行多个步骤的场景,比如部署脚本可能需要先后以编译用户、测试用户和生产用户身份执行不同操作。

另一种方法是将需要特权执行的部分拆分为独立脚本,然后通过sudo调用。主脚本保持普通用户权限,仅在必要时触发特权子脚本。这种设计符合最小权限原则,减少了安全风险,同时使脚本结构更清晰易懂。

如何解决权限不足的执行问题

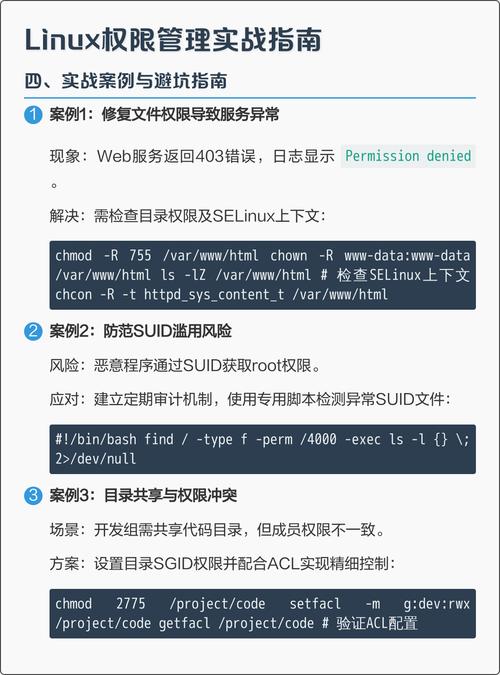

当碰到称做“Permission denied”的这种错误时呀,要先去查看瞅瞅目标程序也好或者文件也罢是不是对应那些特定用户呢具有可被读以及可被执行的性质哟。针对脚本文件而言呢,格外需要留意的是必须同时具备读和执行的特权呀。能够动用chmod这个命令来对权限作出调整呢linux 以某个用户执行,要么呢再考虑下需不需要切换成为恰好有足够权限的这样的用户身份去把事情执行完毕呢。

权限问题有时源于像SELinux,或者AppArmor等安全模块造成的限制。这些工具给出了相较于传统权限更为细粒度的访问控制。当碰到无法解释清楚的权限拒绝现象时,能够暂且去禁用掉这些模块,以此测试该情况是不是根本原因所在,只不过在生产环境里面要依靠正确配置策略去解决问题,而非完全采用禁用的方式 。

于日常工作之当中,最常借助何种办法,以别的用户身份去施行命令呢?是否曾面临十分难办不易处理的权限方面的问题呀?欢迎于评论区域去分享你所拥有的经验呢,倘若认为这篇文章实实在在有作用的话linux 以某个用户执行,请进行点赞操作并且分享给更多有着需要的朋友们哟!