Linux服务器安全维护是一个系统性工程,需要从访问控制、网络防护、入侵检测、权限管理、数据备份和系统更新等多个维度综合施策。基于多年运维实战经验,我从六个核心环节梳理出一套可落地的安全维护方案。

如何加固linux服务器ssh登录安全

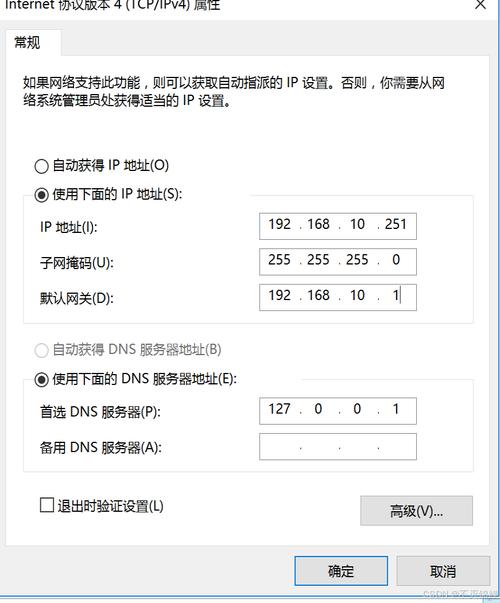

SSH是服务器最重要的远程管理通道,也是黑客暴力破解的主要目标。首先必须禁止root用户直接登录,通过useradd创建普通用户并加入wheel组,日常操作使用sudo提权。修改默认的22端口为高位端口(如10022)可以大幅降低被自动化脚本扫描的概率,同时强制使用密钥认证替代密码登录,将PasswordAuthentication设置为no。

安装并配置fail2ban服务,它能实时监控SSH日志,对连续认证失败的IP自动添加iptables封禁规则。设置MaxAuthTries为3次,LoginGraceTime为30秒,关闭X11Forwarding和PermitEmptyPasswords等非必要功能。建议每周检查/var/log/secure日志,观察是否有异常登录记录。

linux服务器防火墙应该怎么配置

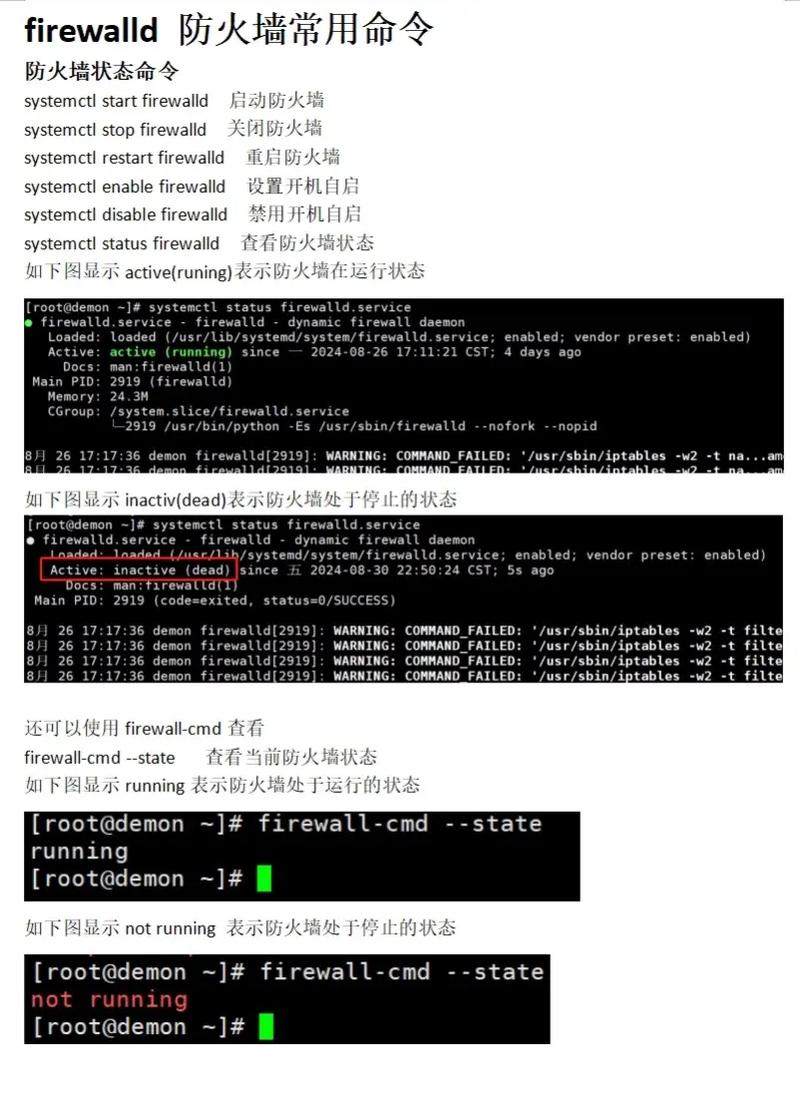

防火墙是服务器的第一道防线,推荐使用firewalld或直接操作iptables。基本原则是默认拒绝所有流量(默认策略设为DROP),然后按需放行业务端口,例如Web服务器只需开放80和443端口。配置时要特别注意回包规则,允许ESTABLISHED和RELATED状态的数据包通过。

针对不同服务设置连接限制可以有效抵御DoS攻击,比如限制单个IP对SSH端口的并发连接数为3。同时要配置防地址欺骗规则,过滤非法IP段。建议将防火墙规则写入启动脚本linux服务器安全维护方案,并每月审查一次规则列表,移除不再使用的开放端口。

如何发现linux服务器被入侵了

服务器被入侵后往往会有异常表现,比如系统负载无故升高、网络连接中出现大量ESTABLISHED或SYN_SENT状态的连接、CPU被异常进程占满等。运维人员应熟练使用top、netstat -anp、ps aux、lsof等命令进行快速排查linux服务器安全维护方案,重点关注PID为1的进程和隐藏进程。

部署文件完整性校验工具如Tripwire或AIDE,定期比对关键系统文件的hash值。安装rootkit检测工具rkhunter每周扫描,并将系统日志通过rsyslog发送到远程日志服务器集中存储,防止攻击者清理痕迹。建议配置关键文件监控脚本,对/etc/passwd、/etc/shadow等文件变化实时告警。

linux服务器权限管理最佳实践

权限管理必须坚持最小权限原则,每个服务使用独立的系统用户运行,比如nginx用户只能访问网站目录。文件和目录权限应遵循755(目录)和644(文件)标准,避免使用777权限。定期查找系统中设置了SUID和SGID的文件,移除不必要的提权程序。

用户账号审计要每季度执行一次,及时禁用离职人员的账号,清理半年以上未登录的僵尸账号。通过sudoers文件精细化控制提权范围,仅授予必要命令权限。对重要的配置文件可使用chattr +i命令添加不可修改属性linux内存管理,防止被恶意篡改。

linux服务器数据备份方案怎么做

数据备份是安全维护的最后一道防线RED HAT LINUX 9.0,应采用“本地+异地”双备份策略。核心业务数据每日凌晨进行增量备份,每周日执行全量备份,使用rsync同步到备份服务器,同时定期将备份文件加密上传至对象存储。备份脚本必须包含验证环节,确保备份文件可恢复。

数据库备份要使用mysqldump或pg_dump等专业工具,备份前锁定表保证数据一致性。系统配置文件、定时任务、软件列表等也要纳入备份范围。每季度组织一次恢复演练,验证备份的有效性和恢复流程的可行性,备份数据保留至少90天。

如何给linux服务器打补丁和更新

系统漏洞修复需要平衡安全与稳定性。生产环境应配置yum-cron或unattended-upgrades仅自动安装安全更新,内核更新和重大版本升级必须在测试环境验证后再手动执行。订阅Red Hat、Debian等官方安全通告邮件列表,及时获取高危漏洞预警。

建议每两周执行一次yum update --security只更新安全补丁,每月维护窗口期进行全量更新。更新前务必做好快照或备份,更新后逐个验证业务接口是否正常。第三方应用如Nginx、Redis建议通过编译或官方源单独维护,并建立版本清单方便追溯。

你在日常运维中遇到过哪些令人头疼的安全问题?欢迎在评论区分享你的经历,觉得本文有用请点赞收藏,让更多同行看到这套实战方案。