Linux系统的密码有效期管理是系统安全防线中至关重要的一环。作为系统运维人员,我们不仅要确保用户能正常登录,更要通过合理的密码老化机制来防范凭证泄露风险。本文将从实际工作场景出发,详细介绍查看、修改、强制更新密码有效期的全流程,帮助您构建一个既安全又兼顾用户体验的账户管理体系。

如何查看linux用户密码有效期

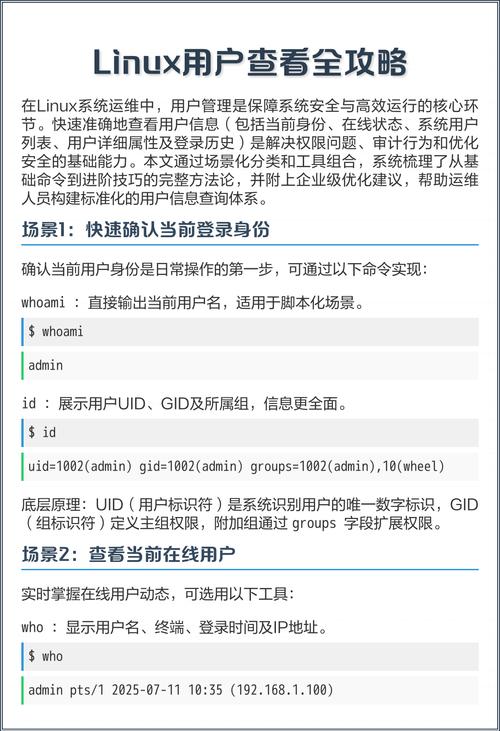

查看用户密码有效期最直接的方法是使用chage -l 用户名命令。这条命令会列出包括最后修改日期、密码过期时间、账户失效日期等详细信息。对于批量查看,可以结合cat /etc/shadow文件,该文件每一行用冒号分隔的字段中,第三个字段就是上次密码修改时间距1970年1月1日的天数。生产环境中,我们通常编写脚本循环遍历/etc/passwd中的普通用户,用chage命令批量提取他们的密码状态,再通过邮件或监控系统进行通报。

修改linux用户密码有效期命令

修改密码有效期主要依靠chage命令和passwd命令的配合。chage -M 90 用户名可以直接将密码最大使用天数设为90天。如果希望强制用户在首次登录时修改密码,使用chage -d 0 用户名效果最好,这会将上次密码修改时间归零。在批量创建用户时,我习惯在useradd命令后紧跟chage设置,或者直接修改/etc/login.defs中的PASS_MAX_DAYS参数,但这个全局配置只对新用户生效,已有用户需要单独处理。

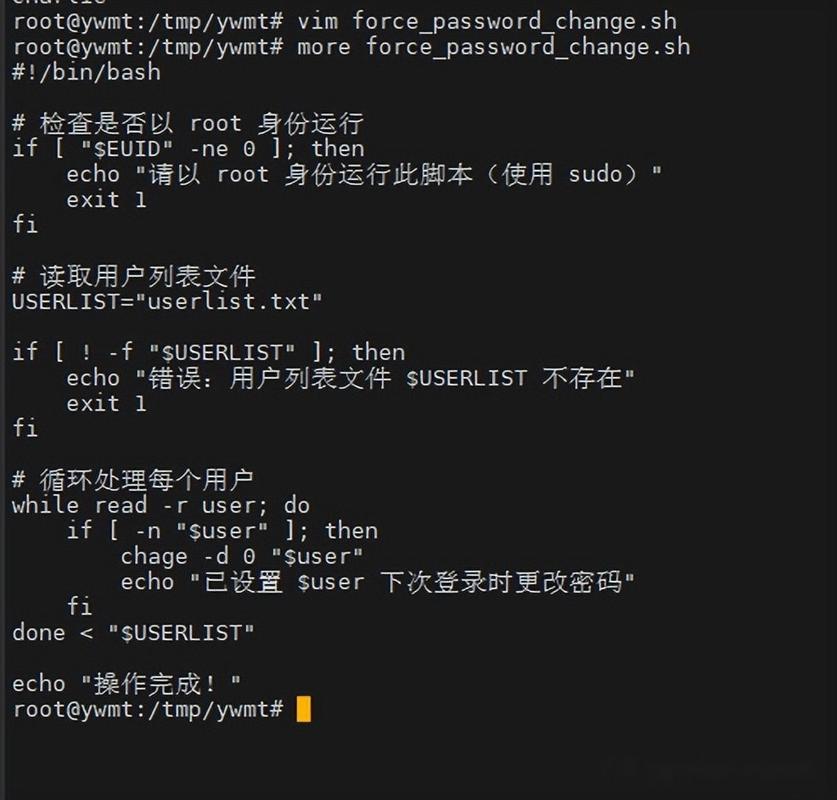

linux强制用户修改密码设置

当系统安全策略要求所有用户立即更新密码时,可以采用批量强制重置的方式。编写一个shell脚本,从/etc/passwd中提取UID大于1000的普通用户,循环执行chage -d 0 $user,这样他们下次登录时系统就会强制要求修改密码。需要注意的是linux 版本,对于root账户和系统服务账户要谨慎操作,最好单独处理或加入白名单。执行前务必在测试环境中验证,避免因误操作导致关键服务账户失效,引发业务中断。

密码有效期对企业安全管理的影响

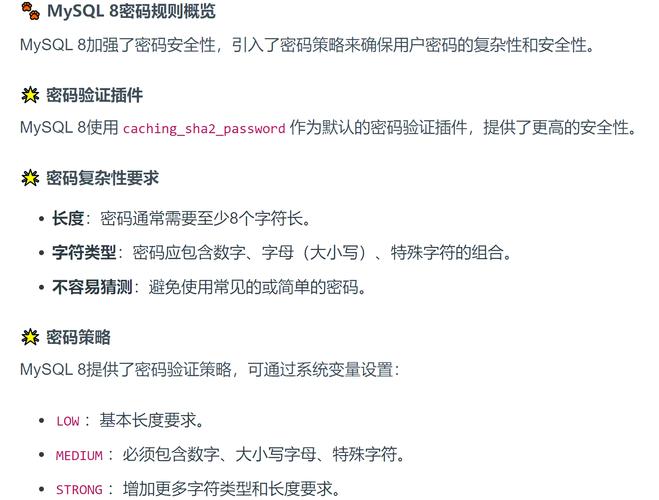

合理的密码有效期设置是企业等级保护合规的重要检查项。根据《网络安全法》和相关等保要求,系统密码通常需要90天或180天更换一次。过长的有效期增加了密码被暴力破解或泄露的风险,过短则容易导致用户记录密码困难,出现将密码写在便签上的情况。我曾在多家企业推行“差异化策略”:对核心数据库服务器设置60天有效期,对普通开发服务器设置90天linux用户密码有效期,并配合弱口令检测工具,确保新设置的密码符合复杂度要求。

linux密码策略与安全平衡

在保障安全的同时不能忽视用户体验。采用“密码有效期+提前提醒”的策略效果很好,比如在密码过期前7天、3天、1天分别发送邮件或登录提醒,让用户有充足时间准备。还可以结合sudo日志审计,对长期未改密的账户进行权限收紧,而不是直接锁定。另外,使用LDAP或FreeIPA进行统一身份认证能从根本上解决多台服务器密码分散的问题linux环境配置,管理员只需要在中央认证平台配置有效期策略,所有加入域的主机自动继承规则,既提升了管理效率,也保证了策略的一致性。

密码过期后登录问题排查

用户密码过期后最常见的现象是SSH登录时提示“Your password has expired”linux用户密码有效期,但无法通过SSH直接修改密码。这种情况通常需要管理员先通过控制台或带外管理进行干预。如果是云服务器,可以通过VNC登录后使用passwd命令重置。更优雅的做法是在/etc/ssh/sshd_config中启用PermitTTY yes并配置ForceCommand,允许过期用户在SSH会话中修改密码。排查时还要注意检查/etc/shadow中对应账户是否出现“!”或“*”符号,这表示账户被锁定,需要先执行passwd -u 用户名解锁。

您的企业是否也遇到过因密码过期导致的关键业务中断?欢迎在评论区分享您的应急处理经验。