对于任何一位Linux系统管理员来说,用户权限管理都是最核心、最基础也最容易出错的工作。它就像为家里的每个人分配不同的钥匙和房间,既要保证大家能正常工作,又要防止有人误入禁区或搞乱整个房子。我见过太多因为权限分配不当导致的数据泄露或系统崩溃,因此,掌握一套清晰、严谨的权限分配逻辑,是保障系统稳定运行的基石。

如何查看Linux用户当前权限

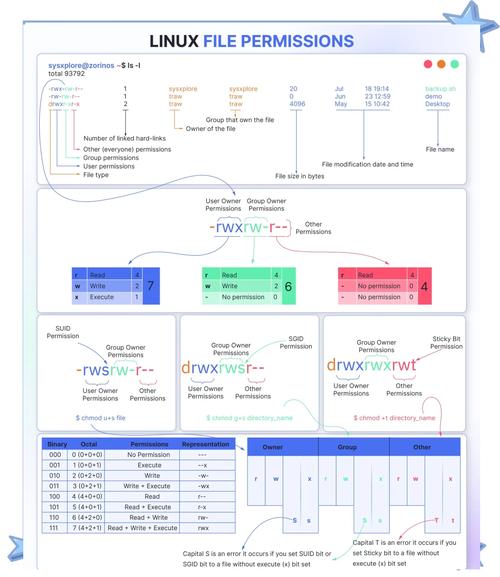

想要管理权限,首先得学会查看权限。最基础的命令是id,它能直接显示当前用户的UID(用户ID)、GID(主组ID)以及所属的所有附加组。比如运行id john,你就能看到这个用户隶属于哪些组,而组权限正是Linux权限体系的核心。除了id,groups命令也能快速列出用户组信息。如果需要查看用户对某个特定文件或目录的权限,则要用到ls -l,输出的第一列如-rw-r--r--就清晰展示了文件所有者、所属组以及其他用户的读、写、执行权限,这些是判断用户能否操作某个资源的关键依据。

查看权限不能只停留在命令层面,更要理解其逻辑。当用户尝试访问一个文件时,系统会按顺序检查:首先判断是否为文件所有者,如果是则应用所有者权限;如果不是,再判断是否为所属组成员,是则应用组权限;如果都不是,则应用其他用户权限。很多管理员在排查权限问题时,往往忽略了“所属组”这个中间环节,导致明明用户在一个组里却无法操作文件,这通常是因为文件的所属组设置错误,或者用户没有重新登录使组变更生效。

怎样用chmod设置文件权限

chmod命令是调整权限的核心工具,它有两种常用模式:符号模式和数字模式。符号模式直观易记,比如chmod u+x script.sh表示为文件所有者添加执行权限,chmod g-w,o-rw config.conf表示移除所属组的写权限以及其他用户的读写权限。这种模式非常适合进行精确的权限微调,避免了数字模式可能带来的“一刀切”问题。我在处理生产环境配置文件时,总是优先使用符号模式,因为它能清晰地表达“只改什么,不改什么”的意图,降低误操作风险。

数字模式(如755、644)则更适合批量操作和脚本化设置。每个权限位对应一个数字:读=4,写=2,执行=1。755意味着所有者有读、写、执行(7),所属组和其他用户只有读和执行(5)。在实际工作中,我建议对于可执行脚本或公共目录使用755,对于普通文件使用644。但有一个特例要特别小心:Web目录下的上传文件夹马哥linux,如果权限设置为777,虽然能解决上传问题,但会带来严重的安全隐患linux 用户分配权限,正确的做法是将所有者改为Web服务运行用户(如www-data)linux 用户分配权限,并设置为755。

什么是sudo权限分配策略

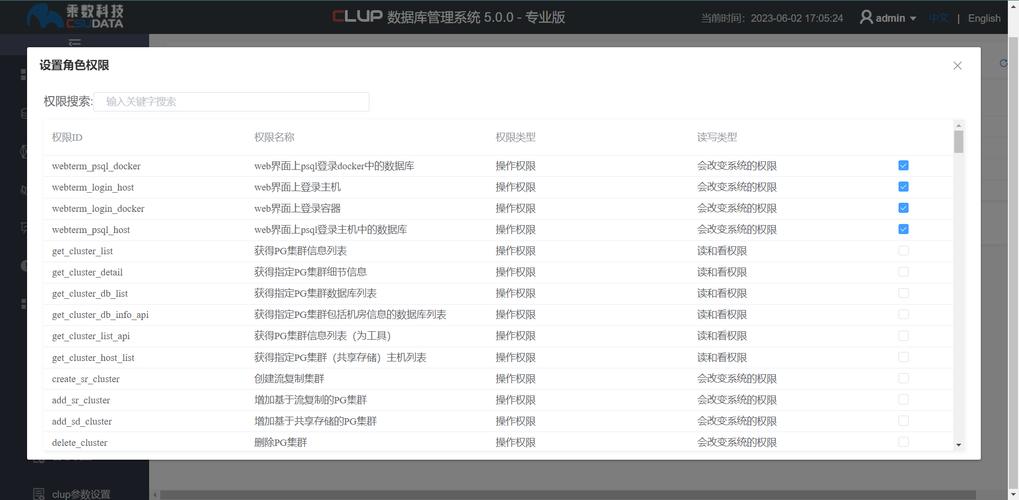

sudo是Linux权限管理中“最小权限原则”的最佳实践,它允许普通用户在需要时以超级用户或其它用户的身份执行特定命令,而不必知道root密码。核心配置文件是/etc/sudoers,我们必须使用visudo命令来编辑它,因为visudo会进行语法检查,防止因配置错误导致无法提权。典型的配置如john ALL=(ALL) ALL表示john可以在任何主机上以任何用户身份执行任何命令,这虽然方便,但风险极高,等同于给了root权限。

真正专业的分配方式是基于命令的精细化授权。比如deploy ALL=(ALL) NOPASSWD: /usr/bin/systemctl restart nginx, /usr/bin/nginx -t,这条配置允许部署用户在不输入密码的情况下,仅能重启和检查Nginx配置。这样的好处是既能满足自动化部署脚本的需求adobe air linux,又限制了该用户的其他高危操作权限。此外,使用Cmnd_Alias命令别名和User_Alias用户别名,可以将复杂的权限规则模块化,让sudoers文件清晰易读,便于维护和审计。

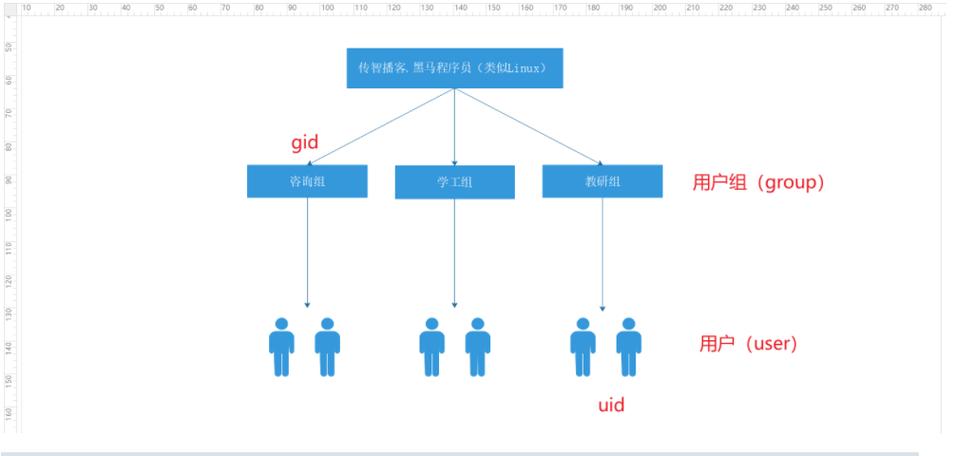

用户组与权限继承的关系

用户组是批量管理权限的关键,它解决了“给一百个人分配同一个目录权限”的难题。当一个用户被加入到某个组时,他就自动获得了该组所拥有的文件或目录权限。核心命令是usermod -a -G groupname username,这里的-a参数至关重要,表示追加,如果不加它会用新组替换掉用户原有的所有附加组,这是新手极易踩的坑。添加成功后,用户必须退出当前会话重新登录,组关系才会生效。

在目录权限上,有一个“继承”的概念需要特别关注。传统的文件权限中,新建文件或子目录的所属组是创建者的主组,这可能导致权限错乱。为了解决这个问题,我们需要用到SGID(Set Group ID)特殊权限。在目录上设置SGID(chmod g+s dir)后,所有在该目录下新建的文件和子目录,都会自动继承该目录的所属组,而不是创建者的主组。这在团队协作目录中几乎是必用的技巧,能确保团队所有成员创建的文件都能被组内其他成员访问,极大地简化了权限管理工作。

保障安全的权限最佳实践

在实际运维中,我始终坚持几条底线原则。第一,禁用root直接SSH登录,强制使用普通用户+sudo的方式操作。修改/etc/ssh/sshd_config中的PermitRootLogin no,能有效避免针对root账户的暴力破解。第二,严格控制umask默认权限。在/etc/profile或用户的~/.bashrc中设置umask 027,可以让新建的文件默认权限为750(所有者全权,组内可读执行,其他人无任何权限),从源头上防止敏感信息泄露。

定期审计权限变更。使用find / -perm -4000 -type f 2>/dev/null可以查找所有设置了SUID位的文件,这些文件允许普通用户以所有者身份运行,是提权漏洞的高发区,需要逐一核对是否必要。同时,利用lastlog和last命令查看用户登录记录,结合/var/log/secure(或/var/log/auth.log)日志,监控异常的权限切换行为。权限管理不是“一锤子买卖”,而是一个持续监控、定期复盘的过程,只有这样,才能在动态变化的业务中守住系统安全的底线。

常见权限分配错误及解决

我在处理故障时,遇到最多的错误就是“Permission denied”。第一个常见错误是忘记了目录需要执行权限。很多新手知道读文件需要r权限,但忽略了进入目录(cd)需要x权限。如果目录没有执行权限,即使你对该目录下的文件有读权限,也无法访问。解决方法很简单:chmod +x directory。第二个常见错误是混淆了文件与目录的权限含义。对文件来说,写权限允许修改内容;但对目录来说,写权限允许在目录内创建或删除文件,即便你对该文件本身没有写权限。这就是为什么有时用户能删除别人文件的原因。

第三个常见错误是盲目使用chmod 777。遇到权限问题,不少人的第一反应就是“打满权限”,这无疑是将系统置于风险之中。正确的排查思路应该是:先确认当前用户是谁(whoami),再确认目标文件或目录的所有者和所属组是谁(ls -l),最后确认用户是否属于那个组(groups)。通过这三步,通常就能定位是哪个环节缺失了权限。对于Web应用,多数权限问题都源于运行Web服务的用户(如apache、nginx)对日志目录或上传目录没有写入权限,此时正确做法是调整目录的所有者,而非直接赋予777权限。

你在管理Linux服务器时,是否也曾因为一个权限配置错误,导致应用反复报错却百思不得其解?欢迎在评论区分享你遇到过最棘手的权限故障案例,一起交流排查思路。