理解Linux 770权限内涵,明确其应用场景,这是系统管理员、安全工程师皆须研习的内容,该项权限并非普通权限组合,而是三类特殊权利,即setuid、setgid与粘滞位,同时在其中被设定的特定状况,恰当理解后谨慎运用它,对维护系统安全、达成特定功能颇为关键!

Linux 特殊权限 setuid 是什么

当可执行文件被设置了setuid位,它的作用是颠覆常规权限检查规则,通常进程权限取决于执行它的用户身份,但是文件设置setuid后,任何用户执行该文件时,进程会暂时拥有文件所有者(一般为root)的权限,而非执行者自身权限。

对于普通用户来讲,这让进行些许需高权限的操作拥有了一定可能性,比如像自行修改密码这种情形。/usr/bin/passwd命令设置了setuid,这样一来,当普通用户运行该命令时,能够临时性斩获root权限用以修改受到保护的/etc/shadow文件。能够明显察觉到其存在的危险之处在于:一旦一个设置了setuid的程序存在安全方面的漏洞,那么攻击者就能够比较轻易地借助它来达成权限提升。

Linux 特殊权限 setgid 作用在哪

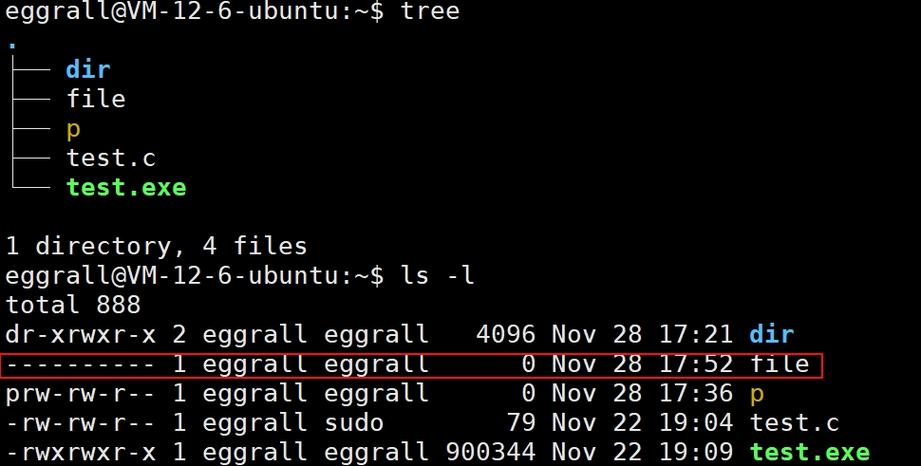

类似于setuid作用于用户身份,setgid主要对组身份产生影响,当被设置在可执行文件之上时,运行这个文件的进程会获取文件所属组的权限,而非执行者所属的主要组,这在团队协作的环境中极为有用,能确保所有成员经由特定程序创建的文件都归属于同一个项目组。

更加常见且关键的应用是将setgid设置在目录上,当一个目录被设置了setgid时,任何于该目录下创建新文件或者子目录的用户,其所属组会自动继承该目录的所属组,而不是创建者的主要组,这确保了共享目录内文件所有权的一致性,避免了因组权限混乱导致其他组成员无法访问新文件的情况发生。

Linux 粘滞位 sticky bit 如何工作

有一种历经漫长时间的特殊权限称作粘滞位,目前它的主要应用范围是目录,倘若有一个类似系统里的/tmp临时目录这般的目录被设置了粘滞位,那么在该目录下文件的删除权限会受到极为严格的限制,即便目录的权限是777,任何用户都能够开展写入操作,可是用户仅仅能够删除或者重命名由自己创建出来的文件。

这一机制把公共可写目录所存在的安全隐患予以了完美化解,设想一番,若不存在粘滞位,任意用户都能够随心所欲地把/tmp目录下其他用户的临时文件进行删除,这般一来会致使系统出现混乱状况以及存在潜在的攻击情形,粘滞位在保持目录拥有开放性的同时,给予了每个用户的文件最低限度的安全保障,是共享环境设计里不可或缺的一个环节 。

Linux 权限 770 具体代表什么

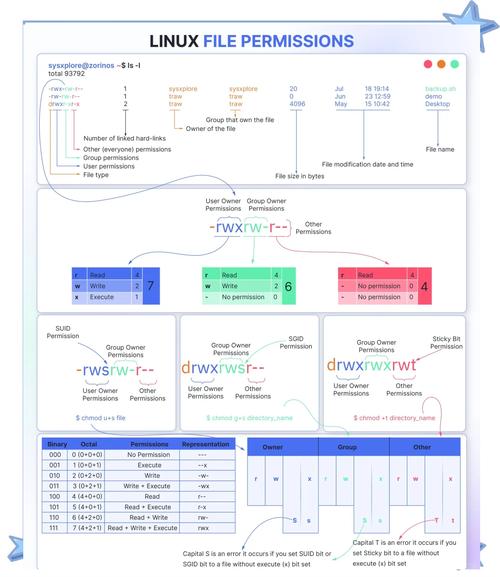

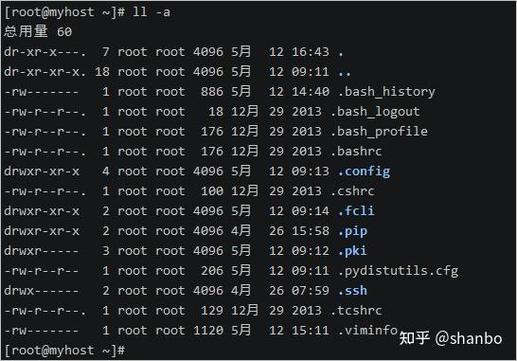

细致探究770之前,得清楚,Linux权限是由三组三位数字所构成,这三组分别是所有者、所属组、其他用户。每组三位数字,它们各自代表着读(r,4)、写(w,2)、执行(x,1)。故而,权限770是以八进制进行表示,拆开认真看,这第一位“7”意味着所有者具备读、写、执行权限(4+2+1);第二位“7”表明所属组成员同样拥有全部权限;第三位“0”表示其他用户没有任何权限。

这体现出,有一个文件或者目录存在,它的权限被设定成770 ,就它来讲,它的所有者以及同组用户可以毫无约束地开展任何行动,包括读取其中的文本内容,对文件进行修改,要是它属于可执行文件就把它当作程序运行 。可是,系统里所有那些和该文件没有联系的其他用户,却被完全阻挡了linux培训学校,根本不能实行任何访问举动 。这是一种具有典型性的、团队内部用于共享、对外部严格保密的权限设定方式 。

为什么需要设置 770 特殊权限

权限770本身不包含特殊权限项,看到命令里有“770”,通常指的是基础权限,“770”之前常有个数字,比如“2770”或者“3770”,这个前面的数据才代表表示特殊权限的范畴,具体而言,如果setuid对应某个数值4,setgid对应某个数值2,粘滞位对应某个数值1,把它们相加求和,就得到了特殊权限位的值 。

之所以这样说linux操作系统论文,是因为我们正在讨论的那个名为“Linux 770权限”的事物,一般而言它所指情况是,完整的权限数值呈现为“2770”、“3770”或者“4770”等情况,举例来讲吧,“2770”所代表的含义是linux 770,在基础的770权限之上,又额外多设置了setgid位,这种情况下在共享目录方面常常都是会被运用到的,其目的在于以此来确保所有在这个目录之下创建出来的文件,可以自动顺利地归入到项目组当中,如果大家理解不了此类通过完整数值来进行表示的方法,那么这将会成为完成精准进行权限设置的关键阻碍所在 。

如何安全地应用 770 和特殊权限

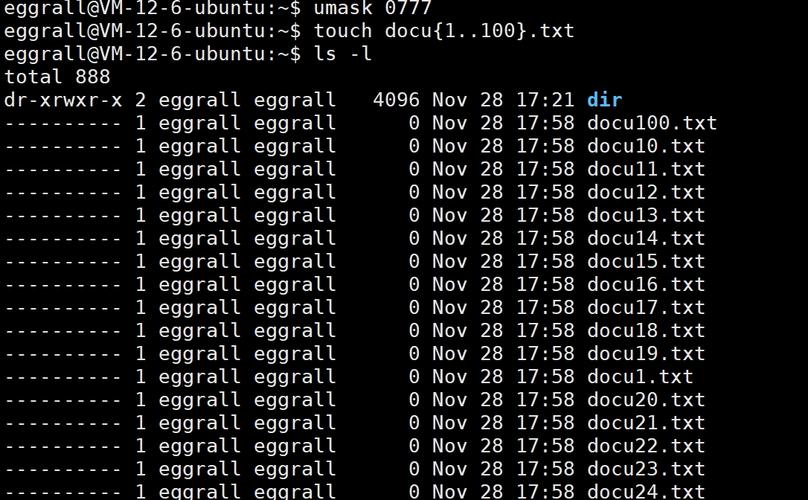

于实际操作的进程当中,需遵循最小权限这一原则。第一,切莫滥用setuid,特别是赋予root权限这种情况。要尽可能地寻觅替代的办法,如同运用sudo来实现精细的权限委派那样。第二,对于存在团队协作需求的目录,积极运用setgid(就如同chmod 2770 shared_dir那样)linux 770,并且要确保目录所属组的设置是准确无误的。

于对待例如/tmp这般具备公共特性的目录来讲,粘滞位是极为必要的,其权限一般呈现为1777这种样式。最后,需定期利用find命令对系统开展审计工作,找寻所有设置了特殊权限的文件,特别是setuid文件,也就是用find / -perm -4000这个指令,对其具备怎样的必要性以及安全性予以审查。权限是Linux安全的基础根本,倘若设置出现失误,很有可能会给系统打开一道后门。

处在您对服务器进行管理的范围当中,或者是在日常开展开发工作的过程里,您有没有因为一次权限设定出现错误,从而导致了安全方面的事件发生,又或者引发了协作环节出现故障呢,衷心希望您能在评论区域分享您所经历的经验以及从中得到的教训,如果您觉得这篇文章有提供帮助的作用,请来点赞,并且分享给更多有需要的人员。