网络渗透检测是检验安全防护的重要方式,Kali Linux是专门用于渗透检测的系统,里面包含了丰富的应用软件。学会运用这些软件,可以协助安全工作者准确找出系统薄弱环节,增强防护水平。这篇文章要讨论Kali Linux在网络渗透检测中的实际应用,通过具体案例讲解核心软件的操作技巧。

Kali Linux为什么适合Web渗透测试

Kali Linux内置了数百种安全应用,涉及信息搜集、漏洞探测、密码破解等多个方面。这些应用经过统一配置,排除了自行安装可能出现的适配难题web渗透测试 使用kali linux pdf,让渗透测试人员可以直接使用。无论是新手还是老手,都能迅速开始测试任务,显著提高了工作效能。

这个系统的不断改进机制,可以保证工具的时效性,用以对抗不断出现的安全风险。Kali团队会迅速响应安全漏洞的公开,修正配套的检测程序,让检测人员能够了解最新的入侵技巧。此外,这个系统的用户群体很庞大,碰到技术难题时,大家容易获得帮助,这对使用者掌握技能很有帮助。

Web渗透测试的基本流程包括哪些步骤

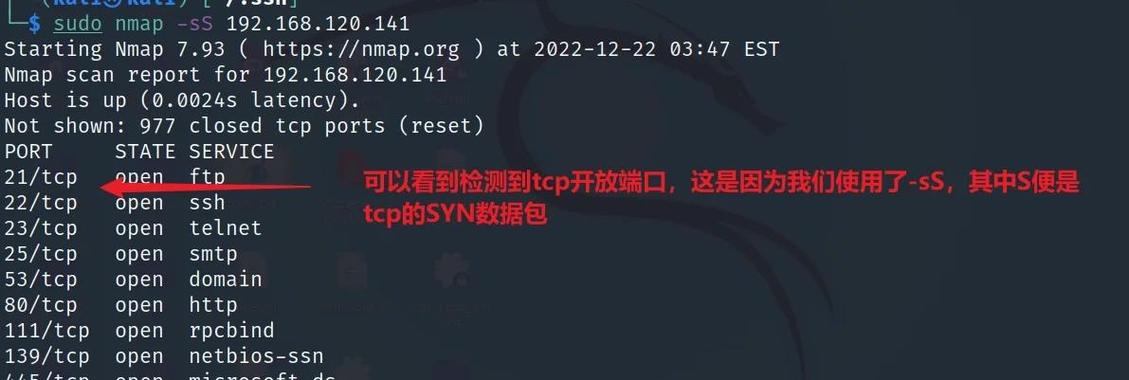

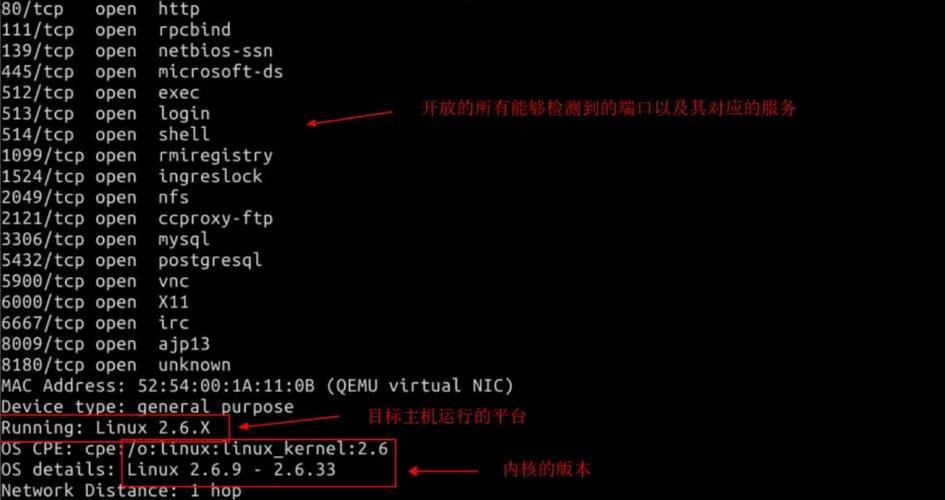

整个网络渗透行动一般先从摸底阶段下手,会采用域名查询、端口探测等手段来弄清对方网络的构造情况。这个环节必须做仔细,不能有半点马虎,否则后面步骤可能就不好办了。然后就开始用工具扫描系统里可能存在的安全风险点,这样就能找到值得重点突破的地方。

得到初步数据之后linux运维招聘,要人工确认漏洞确实存在,以防弄错。接着,针对漏洞的种类,挑选恰当的攻击工具,试着取得系统控制权。最后,把测试情况记录下来,撰写详尽的文件,里面要有漏洞的说明、危险程度和解决方法,以便客户加强安全措施。

如何用Kali Linux进行信息收集

在搜集资料时,可以借助Maltego这类图形化软件,这种工具能自动将各种公开信息串联起来,从而描绘出目标机构的关联网络。查询域名时,能够得到子域名的清单,借此拓宽攻击点的考察范围。另外,配合Nmap执行端口探测,可以查明当前开启的服务及其具体版本。

针对网络应用,要仔细查看站点构造、应用的技术体系以及关键文档。Dirb这类目录探测工具可以找到隐藏的网址web渗透测试 使用kali linux pdf,偶尔还会泄露存档文件或控制面板。这些资料虽然看似孤立,但加以汇总研究后,能够掌握整体安全态势,为后续验证提供依据。

SQL注入漏洞检测的主要方法

SQL注入属于常见的网络风险点,Sqlmap是侦测此类问题的得力工具。该软件支持多样注入手法,能自动辨识数据存储类型并获取信息。操作时要注意适度调整延时设置,以防给目标系统带来沉重负担。遇到疑难状况,可以搭配人工检测,核实过滤措施的完备程度。

掌握注入技术原理,和自动化工具同样关键。测试人员必须了解各类数据库的语句特点,还要懂得普遍的过滤规避方法。实际操作时,常常要反复使用不同数据,看服务器反馈有何不同,借此判断有无安全隐患。

XSS漏洞如何识别与利用

检测跨站脚本问题要从数据入口开始,看看往里头加各种标记会发生什么情况。BeEF这个工具能控制受影响的浏览器,用来展示这种安全风险的后果。做测试的时候,各种不同的攻击方式都要试试,比如让页面直接响应或者把数据存起来等,这样才能全面了解系统的防御水平。

前端技术持续进步,XSS攻击手法变得更为多样。现在除了常规的脚本嵌入,还要检测JSONP调用、模板篡改等新情况。一旦XSS攻击得手,可能盗取用户账号信息或者实施欺骗行为,这类安全风险必须认真评估。

渗透测试报告应该包含哪些内容

一份出色的安全评估文档应当条理分明,既包含技术层面的信息,也体现业务层面的考量。开头部分要简明扼要地说明整体安全形势,以便决策者迅速掌握核心内容。主体部分需要按照风险程度的高低来组织各个问题,并且针对每个问题都要提供操作方法、危害评估以及改进措施。

报告里的图片和文字记录非常重要,它们能直接证明漏洞确实存在。另外,写的时候不能太专业,要让开发人员能够明白问题出在哪里。最终给出的解决方法要能实际操作,还要同时满足安全要求和正常工作不受影响。

读完这篇文章,你是否对Kali Linux在网站安全检测中的具体作用有了更深的了解?大家可以在留言区谈谈自己的操作心得linux操作系统界面,要是觉得内容对你有用,请点个赞表示鼓励!