作为Linux运维工程师,我深知安全是服务器的生命线。Linux系统并没有像Windows那样内置明确的安全等级标签,但通过内核安全模块(如SELinux、AppArmor)和各种配置策略,我们可以构建从基础防护到军事级防护的多个安全级别。理解这些级别的划分,对保护数据安全、满足合规要求以及平衡运维成本至关重要。下面我将结合实际经验,带你彻底搞懂Linux系统安全级别的方方面面。

Linux安全级别种类

Linux安全级别通常按防护强度分为低、中、高三级。低级别仅依赖基本文件权限和防火墙,适合个人测试环境或内网无重要数据的设备;中级别启用SELinux的宽容模式或AppArmor,并配置审计日志和定期漏洞扫描;高级别则强制实施SELinux的enforcing模式、加密文件系统、完整性与访问控制,常见于银行、国防或支付系统。不同发行版默认级别各异,例如CentOS默认开启SELinux,而Ubuntu则使用AppArmor。

除了三级划分,还有基于通用标准(Common Criteria)的EAL评估等级。EAL1到EAL7对应不同验证深度,其中Linux内核经过认证可达到EAL4+级别,这意味着经过严格测试的Linux系统能满足政府敏感信息处理要求。在实际选型时,建议根据数据敏感性和合规需求(如等保2.0、GDPR),先确定所需的安全等级,再部署相应工具。千万不要盲目追求高级别,否则可能带来不必要的性能开销。

Linux安全级别查看

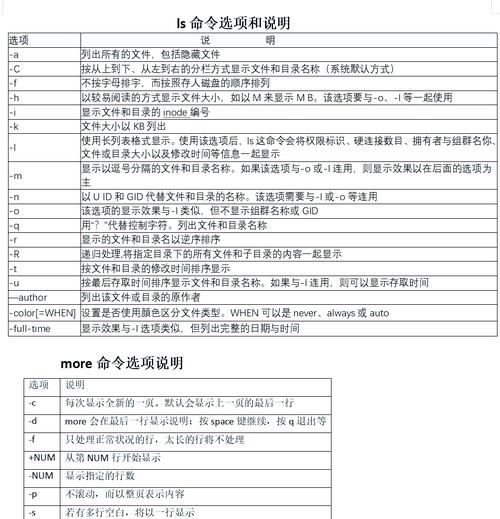

如何查看当前Linux系统的安全级别?首先检查SELinux状态:运行sestatus命令,若显示“enforcing”则为高级别,“permissive”为中级别,“disabled”为低级别。对于AppArmor系统,使用aa-status查看加载的配置文件。另外,getenforce能快速显示SELinux模式。通过这些命令,你能立即了解系统所处的基本安全等级。如果发现SELinux被禁用且防火墙未开启,基本可判定为低级别,需要立即加固。

除了内核模块,还可以通过安全扫描工具评估整体级别。例如使用lynis audit system命令进行安全审计deepin linux,它会输出一个安全指数和硬化建议。检查/etc/login.defs中的密码策略、/etc/ssh/sshd_config中的加密配置、以及已安装软件包的漏洞报告(如yum updateinfo)也能反映级别。更专业的方法是运行openscap,它可以根据CIS基准给出评分和等级建议。定期查看这些信息,能帮助你掌握系统安全级别的真实状态。

SELinux级别设置

SELinux是实现高安全级别的核心组件。它有三种模式:disabled(关闭)、permissive(仅记录违规不阻止)、enforcing(强制执行策略)。要设置级别,编辑/etc/selinux/config文件,修改SELINUX=行。从低到高提升时,建议先设为permissive运行一段时间,审计日志确认无误后再改为enforcing,避免系统服务崩溃。注意,修改模式后需要重启系统才能生效,或者使用setenforce临时切换。

除了模式切换,SELinux还有布尔值和文件上下文设置。例如,若要允许httpd访问网络,使用setsebool -P httpd_can_network_connect on。使用chcon或semanage fcontext修复文件安全上下文。错误的上下文会导致服务拒绝访问,比如将/var/www/html标记为default_t而不是httpd_sys_content_t,Nginx就会无法读取文件。在生产环境,推荐使用semanage管理,并定期用restorecon恢复默认上下文。这些精细配置决定了你的安全级别究竟有多高。

提升Linux安全级别

从低安全级别提升到中高级别,需要系统性的加固。第一步启用防火墙,如systemctl enable firewalld并配置严格规则(仅开放必要端口)。第二步安装并启用SELinux或AppArmor。第三步设置强密码策略(密码长度至少12位、复杂度、过期时间90天)。第四步定期更新内核和软件包,修复已知漏洞。第五步禁用root远程登录及不必要的网络服务,如telnet、rsh等。这些措施能让你快速达到中等安全级别。

对于需要最高安全级别的场景,还需增加内核参数加固。在/etc/sysctl.conf中添加net.ipv4.tcp_syncookies=1防SYN攻击,kernel.randomize_va_space=2开启ASLR,fs.protected_hardlinks=1保护硬链接。此外,部署入侵检测系统如AIDE,监控文件完整性;使用chattr +i锁定关键配置文件如/etc/passwd;开启审计子系统auditd记录敏感操作。每提升一个级别,都应重新进行安全审计,确保没有引入新的脆弱性。记住,提升不是一蹴而就的,建议分阶段实施。

Linux安全级别差异

不同安全级别的主要差异体现在防御深度和运维成本上。低级别只提供基础的用户/组权限和简单防火墙,容易配置但易受攻击,攻击者一旦获得普通用户权限就能轻易提权;中级别增加了强制访问控制(MAC)和审计日志,能抵御大部分已知威胁,即使服务被利用,也无法访问未授权的文件;高级别则结合了加密、完整性校验、实时入侵检测甚至硬件安全模块,攻击者即使获得root权限也难以持久化或横向移动。

实际案例中,一个配置了SELinux enforcing模式的Web服务器,即便Nginx存在远程执行漏洞,攻击者也无法修改关键系统文件或启动非法进程,因为SELinux策略会阻止任何违反规则的行为。而同样漏洞在低级别系统中可导致全盘沦陷,攻击者能轻松植入挖矿程序或勒索病毒。此外,高级别会带来10%~30%的性能损耗,并增加排错复杂性(比如服务突然无法启动linux系统安全级别,需要检查audit日志)。因此,数据库服务器建议使用高级别,而内部开发机可以用中级别平衡安全与效率。

选择安全级别方法

如何为你的Linux系统选择合适的安全级别?首先评估业务重要性:承载金融、医疗、用户隐私数据的系统必须达到高级别;企业内部办公系统、测试环境可采用中级别;个人学习虚拟机、临时容器可用低级别。其次考虑合规要求,如等保2.0三级明确要求强制访问控制和审计日志,这就必须启用SELinux的enforcing模式。最后测试应用程序兼容性linux系统安全级别,有些老旧软件或闭源驱动在SELinux enforcing下无法运行,需降级或编写自定义策略。

一个实用方法是采用“最小权限+纵深防御”原则。从最低级别开始运行,通过威胁建模识别风险点(比如Web服务容易遭受注入和文件上传攻击),然后逐步增加安全控制,每次调整后监控系统功能和性能。你可以使用openscap工具自动生成符合CIS基准的配置,并给出推荐级别。另外,参考NIST SP 800-53或ISO 27001标准,也能帮助你做出科学决策。记住linux软件下载,没有绝对安全的级别,只有持续改进的过程。定期复审和调整才是王道。

你在管理Linux系统时,通常会选择哪种安全级别?有没有因为级别设置过高导致业务异常的经历?欢迎在评论区分享你的故事,也别忘了点赞和转发给更多运维朋友!