Docker仓库作为容器镜像存储分发的核心组件docker 仓库 权限配置,其权限配置直接关系到企业资产安全。很多团队在搭建私有仓库后,往往忽略了精细化的权限控制,导致镜像被随意拉取甚至篡改。本文将从实战角度,带你掌握Docker仓库权限配置的完整方法,解决用户认证、角色划分、访问控制等常见难题。

如何创建私有仓库的权限体系

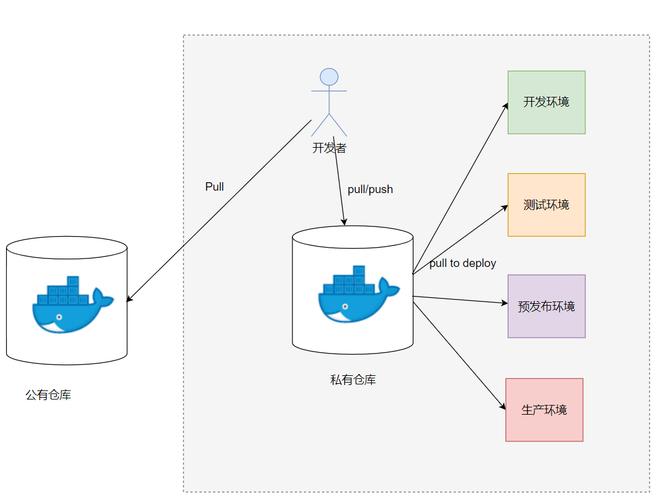

搭建Docker私有仓库时,默认的Registry镜像并不带任何权限校验,这意味着任何人知道仓库地址就能拉取镜像。要建立基础的权限体系,必须先引入Nginx反向代理或使用Harbor这类企业级方案。以Harbor为例,它内置了RBAC权限模型,安装时会自动创建数据库和Redis作为认证缓存层,管理员可以按项目粒度划分用户权限。

具体操作步骤分三块:第一,部署Harbor时开启“自注册”限制,避免未授权用户随意创建账号;第二,通过“配置管理”页面的认证模式选择“数据库认证”或“LDAP对接”;第三,为每个项目设置“公开”或“私有”属性,公开项目允许所有人拉取,私有项目则必须登录。这套基建完成后,才算拥有了可配置的权限基础。

怎么配置用户的拉取和推送权限

区分拉取和推送权限是仓库安全的核心。在Docker官方Registry中,你可以使用JWT token机制实现细粒度控制。先在Registry配置文件中设置auth字段指向你的token服务端,该服务端负责签发包含access列表的token。每个access条目写明type为repository,name为镜像名,actions则填入pull或push。

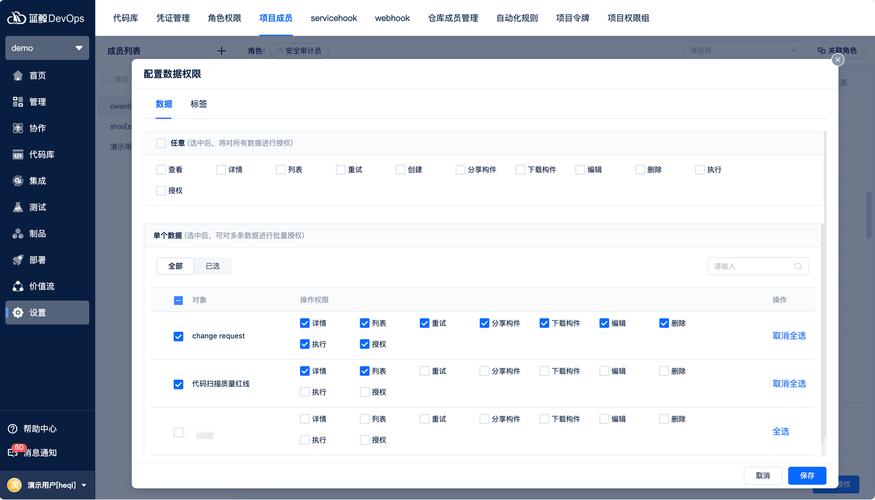

更简单的做法是使用Portus或Harbor的界面操作。登录Harbor控制台进入项目,点击“成员”选项卡,添加用户后授予“开发者”(可拉取+推送)、“访客”(仅拉取)或“项目管理员”(全权限)角色。注意,推送权限天然隐含拉取权限,但拉取权限不能推送。对于CI/CD流水线,建议创建专门的机器人账户,只分配推送权限到特定仓库,并定期轮换令牌。

仓库角色权限有哪些最佳实践

通常Docker仓库需要三类角色:系统管理员、项目管理员、普通开发者。系统管理员负责整体策略和审计日志,项目管理员管理单个项目的成员和镜像清理策略,普通开发者按需拥有拉取或推送权。超出此粒度容易造成权限爆炸。我见过不少团队给每个人都开管理员权限linux web服务器,结果有人误删了生产镜像,回滚流程瞬间失效。

最佳实践还包括:第一,严禁使用admin账号进行日常构建和部署,应为每个服务或团队创建独立LDAP用户组;第二,对包含敏感配置的镜像仓库,使用Notary进行内容信任签名,确保只有经过签名的镜像才能被推送;第三,设置仓库保留策略,如自动清理未标记的镜像,避免过期镜像被意外拉取。所有操作后,务必测试一下越权访问——使用普通账户尝试推送至只读仓库,验证是否被拒绝。

怎样限制仓库的访问来源IP

除了用户维度,网络来源限制是另一道防线。如果你的仓库只应被公司内网或特定CI服务器访问,可以在仓库前端加上IP白名单。使用Nginx作为反向代理时docker 仓库 权限配置,在location块中添加allow 192.168.1.0/24; deny all;即可实现。对于云上部署的Harbor,也可以在安全组或防火墙规则中约束仅允许K8s节点网段和Jenkins服务器的出口IP访问。

更高阶的做法是结合Service Mesh或边车代理。在Istio环境下,可以定义AuthorizationPolicy限制对仓库服务的访问来源,使用source.principal匹配服务账户身份。对于多集群场景,推荐使用分布式访问控制策略,比如将仓库与VPC Endpoint绑定,彻底关闭公网访问。注意,修改IP限制时要留一个备用管理IP,否则把自己锁在门外会导致紧急运维中断。

如何审计Docker仓库的权限操作日志

没有审计的权限配置等于白做。Harbor默认将所有访问日志输出到stdout,可以接入ELK或Splunk进行集中分析。日志中包含用户ID、操作类型(pull/push/delete)、镜像名称、来源IP和时间戳。重点关注“delete”操作和多次失败的pull请求,前者可能反映恶意删除,后者暗示暴力破解或配置错误。

若使用开源Registry配合token认证,需要自行在token服务端记录每次校验请求。推荐将审计日志写入对象存储并设置不可变策略。另外,定期运行扫描任务检查是否有权限配置漂移——比如某个项目意外变更为公开。可以使用携带只读权限的巡检Pod每天对比实际权限与Git仓库中声明的期望权限,不一致时发送告警。我还建议开启syslog转发,将日志实时发送到安全运营中心。

忘记管理员密码该怎么办

运维中常出现管理员遗忘Harbor或Registry UI密码的情况,不必惊慌。对于Harbor,可以进入部署服务器的数据库容器,执行psql -U postgres连接registry数据库,找到harbor_user表,使用预置的脚本重新哈希新密码并更新对应字段。注意Harbor v2.0以上版本密码使用pbkdf2-sha256算法,不要直接用明文改。如果你没有数据库访问权限,可以尝试通过K8s secret挂载的初始化配置恢复。

对于纯粹基于Nginx+htpasswd的简易仓库,直接重新生成htpasswd文件即可:运行htpasswd -c /etc/nginx/htpasswd admin输入新密码,然后重载Nginx。如果连服务器都登录不了,就需要通过云控制台挂载系统盘来救援。防范胜于补救,建议事先配置LDAP或OIDC单点登录,这样密码由统一认证系统管理,仓库侧只负责角色映射,永远不会“忘记仓库密码”。

你在实际工作中有没有遇到过因为Docker仓库权限配置不当导致镜像泄露或被篡改的案例?欢迎在评论区分享你的踩坑经历linux rar,或者点赞收藏本文,让更多同事看到这份安全指南。