1.从储物柜到服务器:为何文件权限是Linux的“门锁”

你们好,我是老张,在运维和开发这行摸爬滚打了十几年,从化学服务器到云原生,踩过的坑比吃过的盐都多。明天俺们不聊这些高大上的构架,就聊一个最基础,但几乎每天都会用到的命令:chmod-R755。你可能认为这命令太简单了,不就是改个权限嘛?但在我处理过的无数线上故障里,起码有三分之一跟权限设置不当有关,轻则脚本跑不上去,重则数据泄漏。所以,俺们明天就来把它剖开弄碎了讲明白。

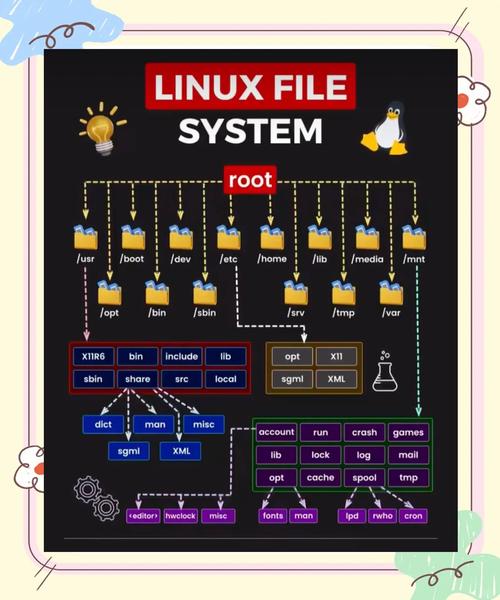

俺们先打个比方。你把一个重要的项目,例如一个机器人控制程序linux文件 权限,布署到了服务器的/opt/robot/lib/目录下。这个目录就好比一栋大厦,上面有好多卧室(子目录),卧室里放着各类工具和图纸(脚本、配置文件、可执行文件)。如今,你须要给这独栋大厦配一套统一的“门禁系统”。chmod-R755就是你手里那把万能锁匙,能一次性给所有屋子和上面的物品设置好谁能进、谁能看、谁能动。

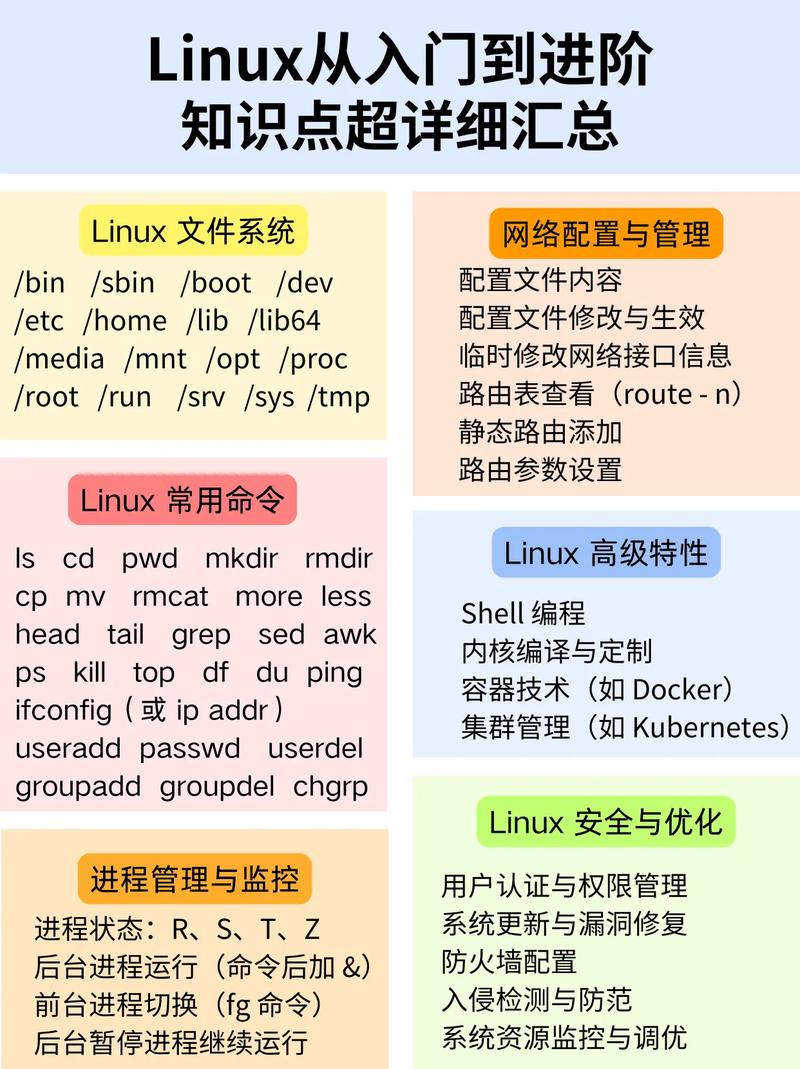

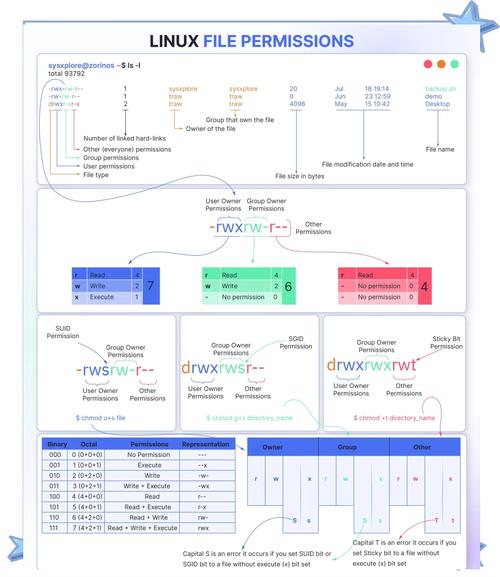

为何是“755”这个数字?它可不是随意敲的。在Linux的世界里,权限被具象成了三组“rwx”:读(r)、写(w)、执行(x)。这三组权限分别对应三种人:文件的所有者(u)、文件所属组的成员(g)、以及其他所有人(o)。数字“755”是一种速记法,它把这三组“rwx”转换成了三个八补码数字。

具体如何转换呢?你把“rwx”想象成一个三位的二补码开关:r对应4linux 常用命令,w对应2,x对应1。假如拥有该权限,就加上对应的数字;没有,就是0。这么:

所以,“755”拆开看就是:

理解了“755”的涵义,你才能明白,它不是一个随便的命令,而是一种经过深思熟虑的、平衡了便利性与安全性的通用权限方案。它确保了文件的所有者拥有完全控制权,而其他用户(包括系统服务)只能使用而不能破坏。接出来,我们就瞧瞧如何把这把“万能锁匙”用对地方,尤其是那种威力巨大但也潜藏风险的-R选项。

2.解剖“-R”递归:一把威力巨大的双刃剑

chmod命令本身只改变指定文件的权限,但当我们面对的是一个像/opt/robot/lib/robot_control/这样拥有复杂目录结构的项目时,一个一个文件去改无异于大海捞针。这时侯,-R(Recursive,递归)选项就闪耀登场了。它的作用简单粗鲁:从你指定的目录开始,像水波纹一样,逐层深入每一个子目录,对其中的每一个文件和文件夹,都应用同样的权限设置。

听上去是不是十分便捷?确实,它极大地提高了效率。想像一下,你刚通过手动化布署工具把几百个文件推送到服务器,一个chmod-R755/opt/robot/lib/robot_control/命令,1秒之内所有权限就设置妥当了,脚本立即能够跑上去。这些畅快感,是运维和开发者的“多巴胺时刻”之一。

然而,俗话说得好,“能力越大,责任越大”。-R这把神器用不好,分分钟弄成“删库跑路”的挡箭牌。我见过太多惨痛的教训:

场景一:权限过度扩散。这是菜鸟最容易踩的坑。你原意是想给某个Web目录下的PHP脚本执行权限,结果手一抖,把命令写成chmod-R777/var/www/html/。这下好了,目录里所有的配置文件(例如数据库联接密码的配置文件)都弄成了全局可读可写可执行。任何一个能访问系统的用户,甚至是被入侵的Web应用,都能轻易查看、修改这种敏感信息,安全防线顿时坍塌。

场景二:破坏系统关键文件。这是更可怕的灾难。假如你以root身分执行命令,而且路径弄错了一个字符,例如把/opt/app/log/错写成/opt/app/,甚至/usr/。递归命令会无情地更改路径下所有文件的权限,包括这些系统运行所必须的、权限设置非常严格的二补码文件和库文件。轻则造成个别服务异常,重则整个系统未能启动。我早年就干过类似的事儿,把/etc/下边一些配置文件的权限改乱了,排查了大半天才恢复。

场景三:混淆文件与目录的权限需求。这就是“755”方案本身的一个潜在风险。对于可执行脚本或二补码程序,755(rwxr-xr-x)是完美的:所有者能改,其他用户能执行。但对于目录,执行权限(x)的含意完全不同——它表示“能否步入该目录”。假如一个目录没有x权限,就算你有r权限,也难以列举其中的文件。755给了目录步入和读取的权限,这一般没问题。但问题出在“文件”上。对于这些根本不须要执行的文件,例如纯文本的配置文件(.json,.yaml)、日志文件(.log)、数据文件(.db),赋于它们执行权限(x)是毫无意义且不安全的。其实风险比777小得多,但在严格的安全审计下,这会被视为一个“权限过宽”的问题点。

所以,在使用chmod-R之前,勿必养成三个习惯:第一,再三检测路径,最好先用pwd确认当前目录,或用ls-ld看一眼目标目录;第二,明晰权限数字,问自己“755”是否真的适宜这儿的每一种文件类型;第三,非必要,不用root,尽量以普通用户身分在项目目录内操作,缩小错误的影响范围。

3.赶超755:精细化权限管理实战手册

晓得了chmod-R755的便利与风险,我们能够更上一层楼,阐述怎样在手动化布署等真实场景中,更安全、更精细地使用它。死记硬背一个命令是中级水平,依照场景灵活变全才是大神。

3.1场景适配:不同文件,不同权限

对于我们的机器人控制项目/opt/robot/lib/robot_control/,上面的文件类型是多样的。一套“755”走天下毕竟省事,但不够奢华。更佳的做法是分类处理:

可执行文件与脚本:例如robot_start.sh,main.bin。那些文件须要被其他用户或服务执行,755权限是黄金标准。

# 可以单独为所有.sh和.bin文件设置755

find /opt/robot/lib/robot_control/ -type f ( -name "*.sh" -o -name "*.bin" ) -exec chmod 755 {} ;

配置文件:例如config.yaml,settings.ini。那些文件一般只须要所有者读写,其他用户最多只读,甚至不可读(假如包含密码)。644(rw-r--r--)或600(rw——-)更合适。

# 为所有.yaml和.ini配置文件设置644(所有者读写,其他人只读)

find /opt/robot/lib/robot_control/ -type f ( -name "*.yaml" -o -name "*.ini" ) -exec chmod 644 {} ;

数据与日志目录:例如data/,logs/。这种目录须要进程向上面写入文件。目录本身须要执行权限(x)便于步入,一般设置为755。但更重要的是,这种目录下新创建的文件的默认权限是哪些?这就要用到umask和前面会提及的特殊权限。

3.2先目录,后文件:一个更安全的递归策略

假如你确实想用递归,但又害怕chmod-R755对文件indiscriminately(无差异)地赋于执行权限,可以采用一个分两步走的策略:

# 第一步:为所有目录设置755(保证目录可进入、可读)

find /opt/robot/lib/robot_control/ -type d -exec chmod 755 {} ;

# 第二步:为所有普通文件设置644(所有者读写,其他人只读)

find /opt/robot/lib/robot_control/ -type f -exec chmod 644 {} ;

这样操作后,所有文件都没有执行权限。之后,你再自动为这些确实须要执行的文件添加x权限:

chmod +x /opt/robot/lib/robot_control/startup.sh

这些方式其实步骤多一点,但安全性高得多,让你对每一个拥有执行权限的文件都心里有数。

3.3权限的“继承”与特殊位:SUID,SGID,StickyBit

在更复杂的协作环境中,你可能会碰到一些755解决不了的问题。诸如:

这种特殊权限位,通过在一个四位八补码数的最低位(SUID=4,SGID=2,Sticky=1)来设置。诸如,chmod2755directory就表示一个同时拥有SGID权限和常规755权限的目录。

4.融入手动化流水线:安全高效的最佳实践

在现代的DevOps实践中,项目的布署常常是通过Jenkins、GitLabCI/CD、Ansible等工具手动完成的。在流水线中集成权限设置,须要兼具安全、效率和可维护性。直接把chmod-R755写在布署脚本里是最简单的,但如前所述,也是风险较高的。

实践一:在建立阶段固化权限。一个更好的思路是“左移”——在打包建立阶段就处理好权限。例如linux文件 权限,在Docker镜像建立的Dockerfile中,你就应当精确地设置好每一层文件的权限。

FROM ubuntu:20.04

COPY --chown=app:app --chmod=755 ./scripts/ /opt/app/scripts/

COPY --chown=app:app --chmod=644 ./config/ /opt/app/config/

USER app

这样建立下来的镜像,上面的文件权限本身就是正确的,布署到任何环境都不须要再运行chmod-R。这是最干净、最安全的方法。

实践二:使用配置管理工具。假如你使用的是Ansible、SaltStack、Puppet等配置管理工具,它们有更申明式的、具备幂等性的模块来管理文件权限。

# Ansible playbook 示例

- name: 部署机器人控制程序

hosts: robots

tasks:

- name: 同步项目文件

ansible.builtin.copy:

src: ./robot_control/

dest: /opt/robot/lib/

owner: robot

group: robot

mode: 'u=rwX,g=rX,o=rX' # 注意这里的‘X’(大写)

directory_mode: '755'

注意里面mode参数中的X(小写字母X)。这是一个十分实用的特点:它表示“只有当目标文件是目录,或则已有执行权限时,才赋于执行权限”。这完美解决了我们之前提到的“不给普通文件乱加x权限”的问题。Ansible会智能地处理,确保目录是755,可执行脚本是755,而普通文本文件是644。

实践三:在布署脚本中精细化操作。假如必须在布署后脚本中操作,请勿必舍弃简单的chmod-R,采用我们上面提及的find命令组合,或则使用更精细的循环。

#!/bin/bash

DEPLOY_DIR="/opt/robot/lib/robot_control"

# 1. 设置所有目录权限为755

find "$DEPLOY_DIR" -type d -exec chmod 755 {} ;

# 2. 设置所有文件默认权限为644

find "$DEPLOY_DIR" -type f -exec chmod 644 {} ;

# 3. 为特定需要执行的文件添加权限

find "$DEPLOY_DIR" -type f -name "*.sh" -exec chmod 755 {} ;

find "$DEPLOY_DIR" -type f -name "*.py" -exec chmod 755 {} ;

# 假设我们知道一个特定的二进制文件

chmod 755 "$DEPLOY_DIR/bin/robot_daemon"

# 4. 确保关键配置文件权限更严格

chmod 600 "$DEPLOY_DIR/config/secrets.env"

最后,无论采用哪种形式linux培训学校,记录和审计都至关重要。在关键的布署日志中,记录下权限变更操作。定期使用像ls-laR或更专业的工具(如getfacl查看ACL)来审计生产环境的文件权限,确保其符合安全基线要求。权限管理不是一劳永逸的命令,而是一个须要持续关注和调整的安全实践。从理解chmod-R755的每一个字符开始,你能够建立起更稳固的系统安全基石。