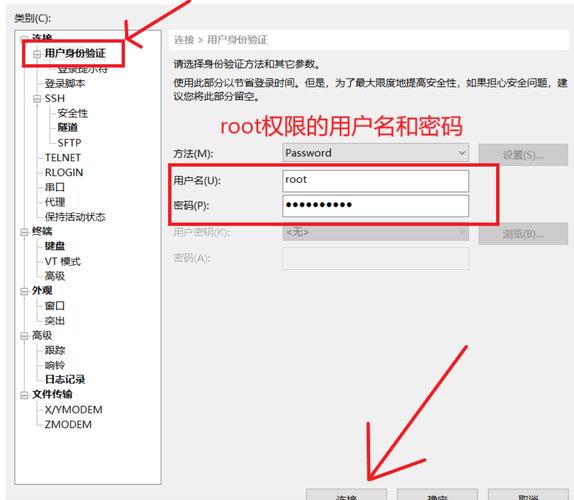

关密码:禁用密码登入,改用秘钥认证(PasswordAuthenticationno)。

限IP:用iptables限定仅公司外网访问:sudoiptables-AINPUT-s192.168.1.0/24-ptcp--dport新端口-jACCEPT。

2.139、445端口(SMB)

-用途:局域网文件共享,Windows和Linux都可能用到。

-风险:“永恒之蓝”漏洞的功击入口,曾让全球无数服务器中毒截瘫。

-急救方案:

非必要直接禁用:systemctlstopsmbd+systemctldisablesmbd。

必用则打补丁:及时更新系统,关掉旧版本SMB合同。

3.3306端口(MySQL)

-用途:MySQL数据库默认端口,存着核心业务数据。

-风险:默认窃听全网,弱口令会直接造成数据外泄或被删库。

-急救方案:

改窃听:/etc/f里加bind-address=127.0.0.1,仅本地可连。

强密码:设置含大小写、数字、特殊字符的12位以上密码,90天更换一次。

4.80、443端口(HTTP/HTTPS)

-用途:网页服务,几乎所有Web服务器都开放。

-风险:80端口明文传输易被监听,443配置不当会遭中间人功击。

-急救方案:

弃80用443:配置SSL/TLS证书,强制跳转HTTPS。

关弱加密:禁用SSLv3、TLS1.0等旧合同,用TLS1.2+。

5.23端口(Telnet)

-用途:旧式远程登陆,明文传输数据。

-风险:密码和操作过程全曝露linux netstat,已被SSH淘汰多年。

-急救方案:直接禁用!systemctlstoptelnet+systemctldisabletelnet,改用SSH。

6.20、21端口(FTP)

-用途:文件传输,好多老系统还在延用。

-风险:帐号密码明文传输,容易被抓包盗取。

-急救方案:

换SFTP:基于SSH的加密传输,无需额外安装,直接用sftp用户名@IP联接。

必用FTP则加防火墙:仅容许指定IP访问21端口。

7.27017、27018端口(MongoDB)

-用途:MongoDB数据库端口linux netstat,NoSQL数据库的“重灾区”。

-风险:默认无认证,黑客扫描到就可直接删库敲诈。

-急救方案:

开认证:mongod--auth启动,创建管理员帐号。

改端口:配置文件里指定非默认端口,限制窃听IP。

8.3389端口(RDP)

-用途:Windows远程桌面,Linux若装Windows虚拟机可能涉及。

-风险:暴力破解的热门目标,破解后可直接操控桌面。

-急救方案:

非必要禁用:关掉虚拟机的RDP服务。

必用则限IP:防火墙只放信任IP,开启网路级认证。

9.5900-5910端口(VNC)

-用途:远程桌面控制,Linux图形化管理常用。

-风险:默认密码简单linux嵌入式开发,易被扫描破解。

-急救方案:

改端口:避免5900默认段,设置强密码(12位以上)。

加加密:启用VNC的SSL加密功能,严禁匿名访问。

10.161端口(SNMP)

-用途:网路设备管理,服务器和路由器可能开放。

-风险:泄漏网路拓扑和设备信息,帮黑客“踩点”。

-急救方案:非管理必需则关掉,必用则设置复杂的community字符串,限制访问IP。

二、完整高危端口清单(按风险等级排序)

端口/范围关联服务核心风险安全建议

22SSH暴力破解改端口+秘钥认证+限IP

139、445SMB永恒之蓝漏洞禁用或打补丁+限外网

3306MySQL数据泄漏改窃听IP+强密码

80、443HTTP/HTTPS监听、中间人功击强制HTTPS+关弱加密

23Telnet明文传输直接禁用

20、21FTP密码泄露换SFTP或限IP

27017、27018MongoDB未授权访问开认证+改端口

3389RDP远程控制禁用或限IP

5900-5910VNC暴力破解改端口+强密码

161SNMP信息泄漏关掉或设复杂认证

25SMTP垃圾电邮滥用限授权顾客端联接

110POP3明文传密码换POP3S/IMAPS

389LDAP注入功击用LDAPS+禁匿名访问

1433SQLServerSQL注入改端口+SSL加密

113验证服务木马借助关掉端口

119NNTP恶意软件传播非必要关掉

135RPC/DCOM冲击波病毒关掉端口

137、138NetBIOS主机信息泄漏禁用NetBIOS

143IMAPv2缓冲区溢出不使用则关掉

631CUPS远程控制禁用或限外网

5000-5002通用应用服务漏洞功击关掉无用端口+打补丁

7000-7003通讯/远程桌面服务漏洞关掉无用端口+限IP

8080-8083代理/Web应用漏洞借助关掉无用端口+强认证

9090Web应用应用漏洞关掉或打补丁

5432PostgreSQL未授权访问限窃听IP+强密码

三、6步通用加固法linux启动盘制作工具,让服务器稳如泰山

光封端口还不够,这6个操作必须配套做,才算真正构筑防线:

1.清除无用服务

先查什么服务在运行:systemctllist-units--type=service,把Telnet、FTP、NNTP等不用的服务直接停用禁用,从源头降低风险。

2.防火墙精准管控

别盲目封端口,用“白名单”思路配置:

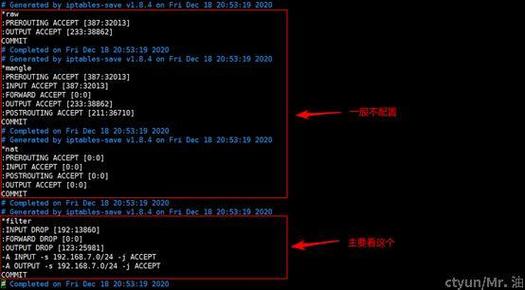

-先拒所有:sudoiptables-PINPUTDROP。

-再放必要:只容许信任IP访问核心端口(如SSH、数据库),其他一律拦截。

-定期检测:用iptables-L查看规则,防止冗余配置。

3.加强密码策略

-系统层面:编辑/etc/login.defs,设置密码最小宽度12位,密码过期时间90天。

-服务层面:数据库、远程登陆等所有服务都用“大小写+数字+特殊字符”的强密码,严禁“admin123”这类弱口令。

4.定期打补丁

-CentOS/RHEL:yumupdate-y,每周起码执行一次。

-Ubuntu/Debian:aptupdate&&aptupgrade-y,优先更安全补丁。

-重点关注:OpenSSL、SSH、数据库等核心组件的更新。

5.开启监控日志

-系统日志:用journalctl-f实时查看,把登陆失败、端口扫描等日志保存30天以上。

-端口监控:每周用nmap-p1-10000本机IP扫描,确认高危端口是否真的关掉。

-异常报案:配置登陆失败5次就锁定帐号,发觉大量端口扫描立刻封禁来源IP。

6.操作前先测试

改端口、关服务前,一定要先确认业务是否依赖!例如改SSH端口后,先在本地用新端口联接测试,没问题再保存配置,防止断网相撞。

四、运维人必藏:端口安全自查表(可直接用)

自查项检测方式合格标准

SSH端口`netstat-tulngrep22`

SMB服务systemctlis-activesmbd已禁用或仅限外网

数据库端口`netstat-tulngrep3306`

弱密码人工抽检服务密码均为12位以上强密码

防火墙规则iptables-L采用白名单,无用端口已拦截

系统补丁yumlistupdates无高危安全补丁待更

日志监控ls/var/log/secure登陆日志保存完整,有异常记录

最后提醒:服务器安全没有“一劳永逸”,每周花30分钟按这个清单排查,能避免90%以上的功击风险。你平常最常碰到什么端口安全问题?欢迎关注在评论区交流解决方案!