如何安全建立用户

在Linux系统中建立用户看似简单,但安全配置往往被忽视。很多管理员直接使用useradd命令不加任何参数,这样创建的用户不仅没有设置密码,主目录权限也可能存在风险。正确的做法是先规划用户类型,比如系统服务账号和普通登录账号要分开管理。对于普通用户,建议使用useradd -m -s /bin/bash 用户名,其中-m参数确保创建主目录,-s参数指定登录Shell。创建后立即用passwd命令设置强密码,密码必须包含大小写字母、数字和特殊字符,长度至少12位。另外,别忘了检查/etc/login.defs文件中的密码策略是否启用,比如PASS_MAX_DAYS控制密码有效期,PASS_MIN_LEN设置最小长度。这些基础安全措施能有效防止弱口令攻击,保护服务器不被入侵。

用户组权限怎么配置

用户组是Linux权限管理的核心,合理分配组权限能避免权限混乱。当建立新用户时,系统默认会创建一个同名的私有组,但实际生产环境中更需要规划功能组。例如,web开发团队应该加入www-data组,数据库管理员加入dba组。使用usermod -aG 组名 用户名可以将用户添加到附加组linux 建立用户,注意必须加上-a参数linux 建立用户,否则会覆盖用户原有的组信息。查看用户所属组用groups命令,或者id用户名能显示更详细的UID和GID信息。对于需要共享文件的目录,建议设置SETGID位,比如chmod g+s /shared_dir,这样在该目录下新建的文件会自动继承父目录的组权限。还有一个常见需求是修改用户的主组,可以用usermod -g 组名 用户名,但主组最好保持默认,除非有特殊原因需要变更。

主目录为何如此重要

主目录是用户存储个人配置和数据的空间,默认位于/home/用户名下。很多初学者不明白为什么useradd命令要加-m参数,不加的话用户登录后会直接进入根目录,不仅容易误操作系统文件,而且bash历史记录、环境变量配置都无法正常保存。主目录下的隐藏文件如.bashrc、.profile可以个性化设置命令别名、PATH路径等。当用户离职或账号停用时,不要急于删除主目录,建议先打包备份,因为里面可能包含项目代码或重要文档。使用tar -czf 用户名.tar.gz /home/用户名 可以快速归档。另外,主目录的默认权限是755,这意味着其他用户能浏览目录内容但无法修改。如果需要更高安全性,可以用chmod 700 /home/用户名,这样只有用户自己和root能访问。

用户密码策略怎么设

单纯的密码认证已经不够安全,Linux提供了pam模块来强化密码策略。编辑/etc/pam.d/common-password文件,可以设置密码复杂度要求,比如minlen=12表示最少12位,ucredit=-1要求至少一个大写字母,lcredit=-1要求一个小写字母。密码过期策略通过chage命令实现,chage -M 90 用户名表示密码90天后过期,chage -W 7 用户名设置在过期前7天警告用户。对于系统管理员账户,建议强制使用SSH密钥登录,完全禁用密码登录,这样能彻底杜绝暴力破解。修改/etc/ssh/sshd_config中的PasswordAuthentication no即可生效。还有一个容易被忽略的点:root用户密码策略同样重要,不要因为拥有最高权限就使用弱密码。定期审计用户密码状态用passwd -S 用户名,能查看密码最后修改时间和过期信息。

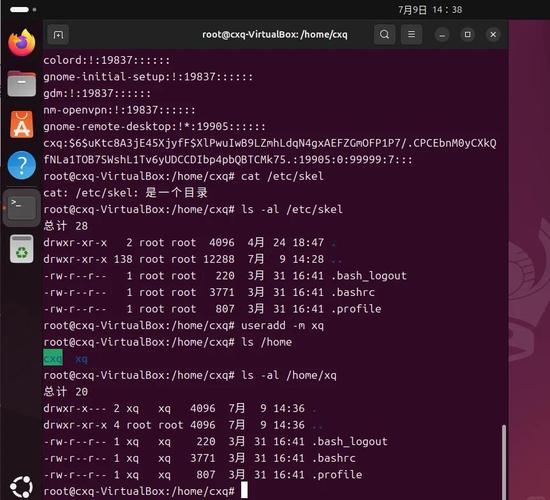

怎么批量建立用户

当需要一次性添加几十甚至上百个用户时,手动操作显然不可行。Linux提供了newusers命令,可以从一个文本文件读取用户信息并批量创建。文件格式每行是用户名:密码:UID:GID:注释:主目录:Shell,其中密码必须是加密过的。更简单的方法是先用chpasswd配合useradd脚本。写一个for循环,比如for name in $(cat userlist.txt); do useradd -m $name; echo “$name:初始密码” | chpasswd; done。但这样所有用户初始密码相同linux安装,不安全。更好的做法是生成随机密码,用openssl rand -base64 12生成12位随机串,然后通过chpasswd设置,同时把用户名和密码保存到一个安全文件,交给用户自己修改。创建完批量用户后,记得用pwck命令检查/etc/passwd文件是否有格式错误,用grpck检查/etc/group。批量删除用户用userdel -r,-r参数会同时删除主目录和邮件池,适合彻底清理测试账号。

用户建立后如何维护

用户建立只是第一步,后续维护同样重要。定期使用lastlog命令查看每个用户最后登录时间,如果某个账号超过90天未登录,应该考虑临时锁定或删除。锁定用户用usermod -L 用户名,解锁用usermod -U。修改用户名需要谨慎操作,用usermod -l 新名 旧名,但同时要手动修改/home下的目录名和邮件池文件名,否则sshd可能无法正常工作。查看当前登录用户用who或w命令,结合pkill可以踢掉异常用户。对于需要临时提升权限的情况,不要直接给root密码,而是配置sudo。visudo编辑/etc/sudoers文件linux嵌入式开发,添加一行“用户名 ALL=(ALL) ALL”让该用户能执行所有命令,更精细的控制可以限制命令路径。日志审计也不可忽视,/var/log/auth.log记录了所有认证相关操作,包括用户登录失败和su切换。定期rotatelogs这些日志文件,防止磁盘被占满。

各位Linux管理员,你在实际工作中遇到过哪些棘手的用户管理问题?是用useradd时忘了加-m导致用户无法登录,还是批量创建时密码策略踩过坑?欢迎在评论区分享你的经历,点赞收藏本文让更多运维新人少走弯路!