Linux服务器连接超时通常与防火墙配置不当直接相关。防火墙作为系统的第一道防线,既要保护服务器安全,又不能阻碍正常业务通信,这两者之间的平衡点往往就是连接问题的根源。很多运维新手在面对“Connection timed out”报错时,第一反应是检查网络linux 连接超时防火墙,却常常忽略了防火墙规则的排查。

防火墙导致linux连接超时怎么排查

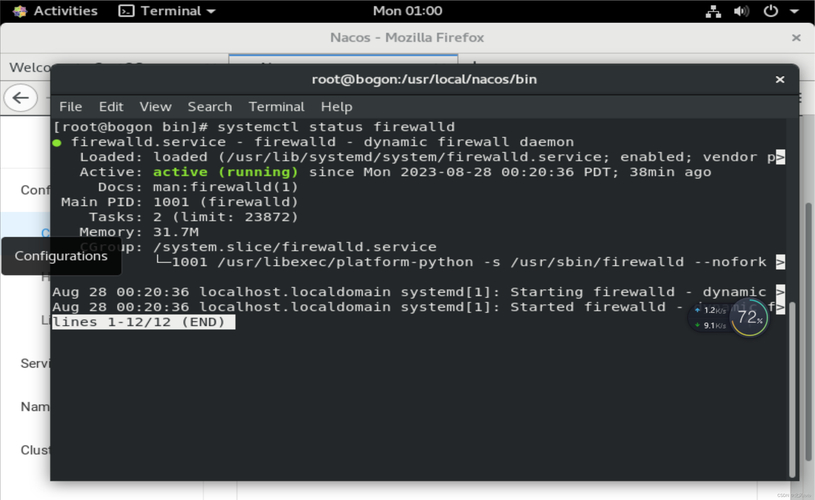

当你通过SSH连接Linux服务器出现超时,第一步要确认防火墙状态。在服务器本地执行systemctl status firewalld或iptables -L -n查看当前规则。重点检查INPUT链是否开放了SSH端口,默认是22。如果使用的是云服务器,还要检查安全组策略,有时本地防火墙虽然开放了端口,但云厂商的控制面板里限制了IP访问范围。

另一个常见陷阱是firewalld和iptables同时运行导致的规则冲突。有些系统同时安装了这两个服务,但默认只会启用其中一个。如果你修改了iptables规则却忘记关闭firewalld,重启后规则可能会被覆盖。建议统一使用一个防火墙管理工具,避免规则互相覆盖造成连接中断。

linux端口开放了还是连不上

端口看似开放却无法连接,通常有三种可能性。第一种是防火墙只开放了TCP端口,但你的连接工具用了其他协议,比如某些自定义应用使用了UDP协议。使用netstat -lnp或ss -lnp确认服务监听的协议类型,然后在防火墙中对应开放。

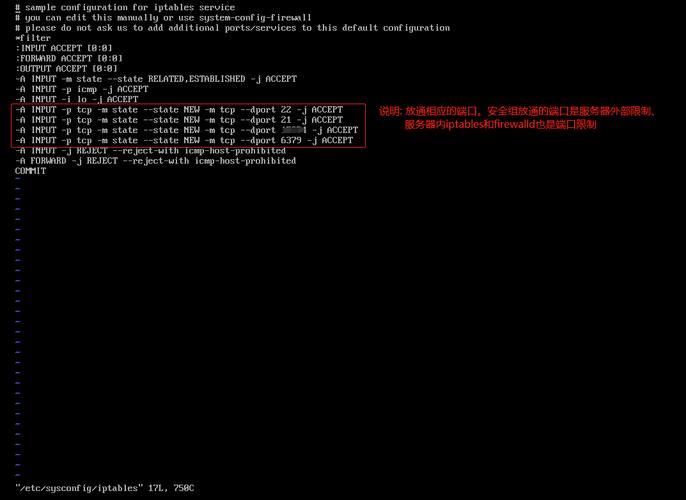

第二种情况是防火墙规则顺序问题。iptables规则是按顺序匹配的,如果前面有一条拒绝所有连接的规则,那么即使后面有允许规则也不会生效。检查规则顺序,确保ACCEPT规则在DROP规则之前。第三种可能是SELinux在“作祟”,临时关闭SELinux测试,如果问题解决,就需要调整SELinux策略而非关闭防火墙。

防火墙规则配置正确还是超时

规则看起来没问题但依然超时,这时要检查防火墙是否限制了连接状态。比如iptables中常见的state RELATED,ESTABLISHED -j ACCEPT规则,它只允许已建立的连接回包,如果这条规则缺失中国linux,服务器虽然能收到SYN包,但返回的SYN+ACK包会被拦截。

另一个容易被忽略的是连接追踪表溢出。高并发场景下,nf_conntrack表可能被占满,导致新连接无法建立。执行dmesg | grep nf_conntrack查看是否有溢出日志。临时解决方案是清空追踪表conntrack -F,永久解决需要调整/etc/sysctl.conf中的filter.nf_conntrack_max参数。

云服务器安全组和系统防火墙冲突

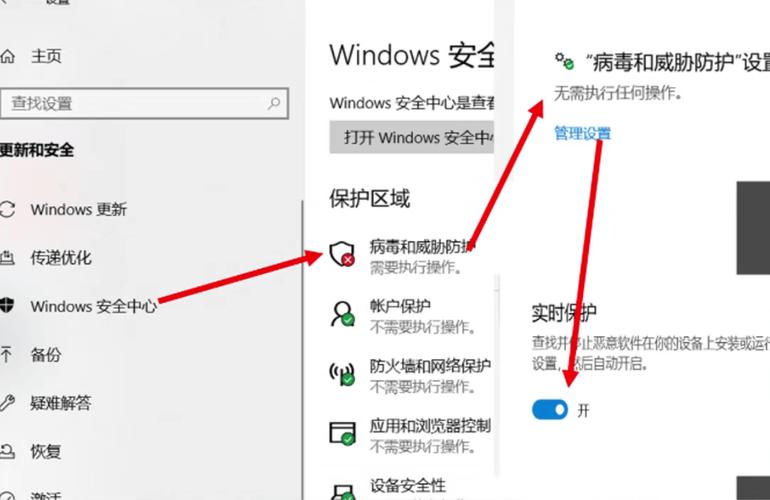

云环境中的网络策略是双层防护,安全组在物理层面拦截,系统防火墙在操作系统层面拦截。很多用户只修改了安全组开放端口,却忘了系统防火墙默认是拒绝状态。反之亦然,只开放系统防火墙但安全组没放行,同样无法连接。

这种冲突最明显的表现是在服务器本地可以访问,但从外部就无法连接。排查时可以使用telnet 127.0.0.1 22测试本地回环地址,如果可以连接,说明服务正常,问题一定出在网络层或防火墙层。建议在云服务器上统一策略:要么完全依赖安全组并关闭系统防火墙,要么在系统防火墙中放行所有云内网段IP。

linux防火墙临时关闭后恢复正常

当你临时关闭防火墙后连接恢复正常linux命令大全,这直接证实了防火墙规则的拦截。但千万不要长期关闭防火墙,这会让服务器暴露在风险中。正确的做法是记录下当前连接成功时所需的端口和服务,然后重新启用防火墙,逐一添加放行规则。

比如通过ss -tuln查看所有监听端口,区分TCP和UDP协议。对于SSH服务,使用firewall-cmd --add-port=22/tcp --permanent添加永久规则。如果是FTP等被动模式服务,还需要加载相应内核模块并开放被动端口范围。添加完规则后务必执行firewall-cmd --reload重载配置。

连接超时问题永久解决方案

要彻底解决防火墙导致的连接超时linux 连接超时防火墙,建议建立规范的防火墙管理流程。首先将常用服务端口写入配置脚本,比如Web服务放行80和443,数据库服务只允许内网IP访问。其次配置默认拒绝策略时,一定要先确保SSH端口是白名单状态,避免把自己锁在门外。

对于需要频繁变动的测试环境,可以使用配置管理工具如Ansible批量同步防火墙规则,减少手工操作的失误。生产环境建议启用防火墙日志功能,tail -f /var/log/messages实时监控拦截信息,当出现异常拦截时能第一时间调整策略。最后养成习惯,每次修改防火墙规则后立即从另一个终端测试连接,确保不会断网。

你在处理Linux连接超时问题时,是否遇到过因为修改防火墙规则导致自己无法登录服务器的尴尬情况?当时是怎么恢复连接的?欢迎在评论区分享你的“救急”经验,点赞收藏本文方便随时查阅防火墙配置技巧。