如何筑牢企业Linux第一道防线

最小化安装原则是Linux安全运维的基石。很多运维人员为了方便,会在系统安装时选择“全部安装”或安装大量开发工具、图形界面等非必要组件。这种做法会让系统暴露在成百上千个潜在漏洞中,每个额外安装的软件包都可能成为攻击者的突破口。生产环境中的Linux服务器,仅需安装业务运行所必需的核心组件,如基础网络工具、SSH服务等,其他一切从“简”。

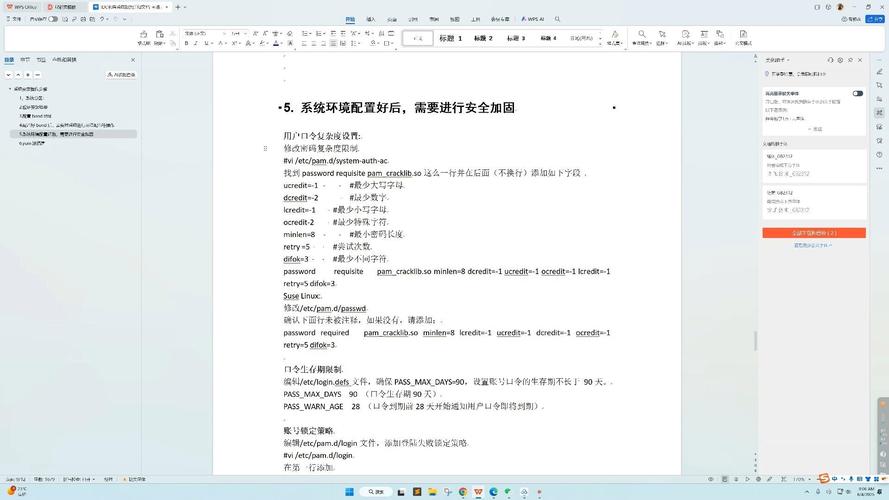

系统初始化配置阶段就要启动安全加固。这包括修改默认的SSH端口22企业linux安全运维理念和实战 pdf,禁用Root用户的远程登录权限,并配置基于密钥的认证方式而非弱密码。同时,务必启用系统防火墙,仅开放业务所需的端口,如Web服务的80和443端口linux系统编程,以及白名单IP的SSH管理端口。通过sestatus命令确认SELinux处于 enforcing模式,它能有效限制进程越权访问,为企业Linux系统竖起第一面坚固的盾牌。

用户权限怎样精细管理

理解Linux的权限模型核心是“最小权限原则”。不要为了方便就给普通用户赋予sudo ALL权限,这等同于让他们拥有了半个Root权限。应该根据员工的实际职责,在/etc/sudoers.d/目录下创建独立的权限配置文件,精确到用户可执行的特定命令。例如,允许数据库管理员仅能以root权限执行systemctl restart mariadb,而不能执行其他任何危险命令。

账号生命周期管理是实战中常被忽视的环节。当员工离职或转岗,其Linux系统账号必须立即禁用或删除。使用userdel -r命令可彻底移除用户及其家目录。对于共享运维账号(如op),务必结合SSH Key和强制命令限制,并通过lastlog和pam_tally2模块监控登录失败次数,自动锁定异常尝试。定期审计/etc/passwd和/etc/shadow文件,清理那些长期未登录的僵尸账号,缩小攻击面。

监控日志揪出隐藏威胁

集中式日志管理是发现入侵行为的关键。单台服务器的/var/log/messages和/var/log/secure文件记录分散,难以关联分析。实践中必须搭建ELK或Splunk等日志平台,将企业所有Linux系统的日志实时汇聚。通过配置rsyslog或Logstash,可以结构化解析SSH登录失败、sudo提权操作、关键文件访问等日志,为后续搜索和告警打下基础。

基于日志的主动威胁狩猎才能发挥价值。不要只是被动地存储日志,而要设置实时告警规则。例如,当1小时内同一源IP出现超过10次SSH登录失败时,自动触发防火墙将其加入黑名单。另外,重点关注chattr命令对/etc/passwd的修改、/tmp目录下出现陌生可执行文件、以及非业务时段登录等异常行为。通过auditd审计子系统,可精细监控/etc/ssh/sshd_config等关键文件的完整性,任何改动都会被立即记录并告警。

数据备份与恢复怎么做

备份策略必须符合3-2-1黄金法则。对于企业Linux环境嵌入式linux培训,这意味着至少保留3份数据拷贝,使用2种不同存储介质企业linux安全运维理念和实战 pdf,并有1份存放在异地。绝不能仅依赖快照或单磁盘备份。实战中常用rsync进行增量备份,结合cron定时任务,将关键业务数据(如数据库、配置文件、应用代码)同步到备份服务器或云存储对象如AWS S3。

恢复演练比备份本身更重要。很多企业定期执行备份,但从没验证过备份是否可用。每季度至少应举行一次从零恢复Linux系统的演练:使用备份的裸机恢复工具或脚本,在一台新服务器上重新安装系统、恢复配置文件、还原业务数据,并启动完整业务验证。记录下恢复所需的时间(RTO)和数据丢失量(RPO),不断优化备份脚本和流程。记住,未被验证的备份等于没有备份。

漏洞扫描和补丁管理

自动化漏洞扫描应纳入日常运维流水线。使用OpenVAS或Nessus等工具,每周对企业网段内的所有Linux服务器进行非侵入式扫描。扫描报告会列出CVE编号、风险等级(CVSS评分)和受影响的软件包。重点关注评分高于7.0的高危漏洞,特别是那些可被远程利用且无需认证的漏洞。不要试图手动筛选,让扫描器自动生成待修复清单。

补丁安装需要分层策略和回滚方案。生产环境绝对不能直接在服务器上运行yum update -y或apt upgrade -y。应先在测试环境中(克隆一台生产服务器)应用所有安全补丁,运行业务功能测试和压力测试。然后按照“开发环境 -> 测试环境 -> 预生产环境 -> 生产环境”的批次,利用Ansible或SaltStack等自动化工具滚动更新。每台服务器更新前,务必利用LVM创建文件系统快照,或使用etckeeper备份/etc目录,确保更新异常时能在5分钟内快速回滚。

应急响应流程是什么

检测确认阶段要快而不乱。当监控系统发出“某Linux服务器出站流量异常”或“文件完整性告警”时,第一反应不是重启服务器。立即执行netstat -anp查看异常网络连接,ps auxf列出进程树寻找可疑进程,last命令检查近期登录记录。使用chkrootkit或rkhunter快速扫描Rootkit。同时,将服务器从负载均衡中摘除,但保持网络连接,避免证据丢失。

隔离取证与恢复重建要同步进行。通过dd命令对受害服务器的内存和磁盘做完整镜像,保存到安全存储设备作为司法证据。然后果断关闭受影响服务,切断攻击者的C2通道。最可靠的方式不是试图“清除”病毒,而是记录系统配置后,直接重装操作系统,从备份中恢复干净的业务数据和配置。恢复后,必须分析入侵根源(例如是弱密码还是Web应用漏洞),修复该漏洞后,系统才能重新上线。

在实际工作中,你遇到过最棘手的Linux安全事件是什么?当时是如何快速定位并解决的?欢迎在评论区分享你的实战经验,也别忘了点赞和转发,让更多运维伙伴看到这些硬核理念!