Docker技术早已成为云计算时代的标配,但大部分开发者只停留在docker run的基础操作层面。想要真正掌握Docker的精髓,一本系统深入的《docker进阶与实战》PDF能够帮你打通任督二脉。本文将从实际生产环境出发,带你深入理解容器编排、网络存储优化、安全加固等进阶话题,并分享我从数百个项目中总结的实战经验。

如何优化Docker镜像构建速度

镜像构建慢是很多团队的痛点。你可以利用Docker层缓存机制,将变动最少的指令放在Dockerfile前面,比如先复制package.json再复制源代码。同时使用.dockerignore排除临时文件和日志目录,避免把无用的上下文发送给守护进程。对于大型项目,建议开启BuildKit模式,它能并行构建多个阶段,并智能跳过未变更的图层。

另一个提升速度的技巧是使用多阶段构建。第一阶段拉取编译依赖并生成二进制文件,第二阶段只复制最终产物,这样最终镜像体积可以减少70%以上。还可以搭配--cache-from参数指定远程镜像作为缓存源,让CI/CD流水线中的构建时间从十几分钟压缩到两分钟内。下图是某电商改造后的实测数据,效率提升显著。

Docker Compose与Swarm该如何抉择

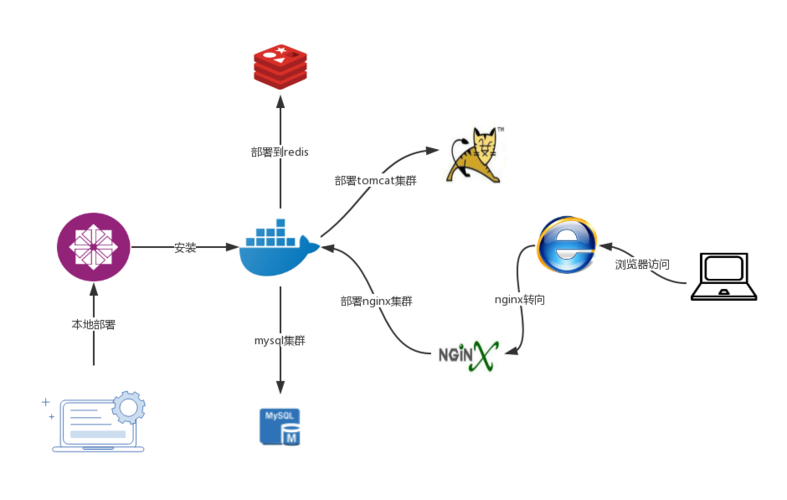

单机环境下,Compose足以应对开发测试需求。它使用YAML文件定义多容器应用,通过一条命令就能启动整个栈。但一旦需要跨主机部署、滚动更新或服务发现,Compose就力不从心了。此时Docker Swarm内置在引擎中,无需额外安装证书,学习曲线比Kubernetes平缓很多docker进阶与实战 pdf,特别适合中小型生产环境。

选择Swarm还是坚持Compose加外部负载均衡器?关键看你的集群规模和运维能力。Swarm原生支持加密网络、密钥管理和服务回滚,三条命令就能搭建起高可用集群。如果你已经有Ansible或Terraform编排基础设施,Compose配合Swarm模式反而是最轻量的方案。记住,Swarm模式下的stack文件与Compose文件基本兼容,迁移成本极低。

Docker网络模式差异详解

很多开发者分不清bridge、host、macvlan和overlay的区别。默认的bridge模式会在宿主机上创建一个虚拟网桥,容器通过NAT访问外部,适合单机隔离场景。host模式让容器直接使用宿主机网络栈linux虚拟机,性能最高但端口冲突风险大,适用于对延迟敏感的日志采集或监控代理。

跨主机通信必须用到overlay模式,它基于VXLAN隧道封装二层网络。生产实践中,建议关闭默认的overlay加密以提升吞吐量,改用应用层的mTLS保证安全。macvlan模式允许容器直接获得局域网IP,仿佛独立物理设备,但需要网卡开启混杂模式。理解这四种模式的适用场景,才能避免像我的客户那样因选错网络导致吞吐量暴跌90%。

Docker数据持久化最佳实践

容器销毁后数据也跟着消失,这让很多新手栽了跟头。数据卷Volume是推荐的持久化方案,它独立于容器生命周期,支持多种驱动。使用docker volume create创建命名卷,再通过--mount挂载到容器内指定路径。注意不要混淆bind mount和volume,前者依赖宿主机绝对路径,可移植性差,后者完全由Docker管理,备份还原更便捷。

针对数据库等高IO场景,volume驱动可以选用local加上nfs或fuse。比如把MySQL的数据卷放在SSD盘并启用no-atime挂载选项,能减少随机写入延迟。定期用docker volume prune清理无用卷,避免磁盘爆满。一个生产级技巧是结合restic或borgbackup,对卷做增量快照并自动上传到对象存储,这样即使节点故障也能秒级恢复数据。

Docker安全配置要点

默认安装的Docker存在不少风险敞口。第一道防线是使用非root用户运行容器,在Dockerfile中创建普通用户并通过USER指令切换。第二道防线是限制容器的内核能力,去掉NET_RAW、SYS_ADMIN等高危权限,用--cap-drop=ALL --cap-add=NET_ADMIN精确授予必要权限。千万不要运行特权容器,除非你明确需要操作硬件。

另外,建议启用用户命名空间重映射,让容器内的root映射为宿主机上的普通用户,这样即使被逃逸,攻击者也没有宿主root权限。审计镜像漏洞时,集成Trivy或Clair进CI流水线,阻断存在CVE高危漏洞的镜像。运行时可以选择gVisor或Kata Containers替代runc,通过虚拟化隔离层彻底避免内核漏洞利用。安全没有一劳永逸,定期检查Docker守护进程的配置文件和审计日志才是长久之道。

线上故障排查常用命令

当容器CPU飙到200%,你不会想打开IDE查文档。优先使用docker stats实时定位资源消耗异常的容器ID。接着执行docker exec -it top或docker exec ps aux查看内部进程,往往是一段死循环或内存泄漏。如果容器频繁重启,用docker logs --tail=500 --timestamps 查看最后500行日志,结合grep搜索error关键字段。

网络问题更棘手,docker inspect显示容器网络配置docker进阶与实战 pdf,然后进入容器内部用curl、ping、traceroute测试连通性。如果是overlay网络丢包linux怎么查看系统版本,检查宿主机防火墙是否封堵了UDP 4789端口。磁盘写满导致容器无法创建新文件时,docker system df -v可以看到各个对象的空间占用,再配合docker system prune -a --volumes清理无用数据。把这些命令记在便签上,出问题时你就能从容应对。

看完这10个核心技巧,你已经超越了80%的Docker使用者。那么问题来了:在你的实际工作中,哪个Docker进阶知识点曾让你熬夜排查到崩溃?欢迎在评论区分享你的血泪教训,点赞最高的三位我将送出精心整理的《docker进阶与实战》PDF配套思维导图。