对每一位使用Docker的开发者或运维人员来说,~/.docker/config.json 文件虽小,却是客户端行为的核心控制面板。它默默记录着你登录过的镜像仓库、实验性功能开关、HTTP代理设置,甚至是命令行输出的格式偏好。很多人直到遇到“denied: access forbidden”或镜像拉取失败时,才意识到这个文件的重要性。理解它的结构和配置方法,能帮你避免大量重复登录操作,并提升日常工作效率。

config.json在哪里

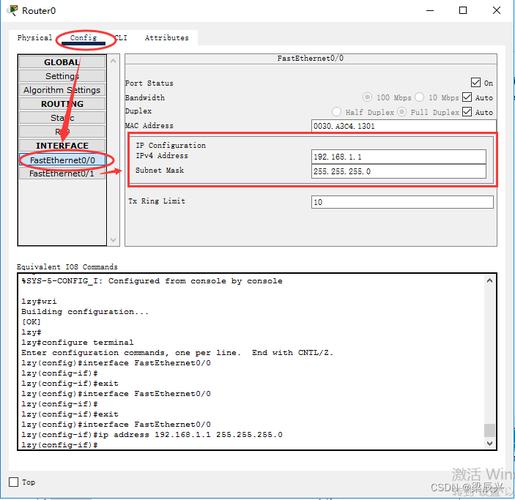

这个文件的默认存储路径取决于你的操作系统。在Linux和macOS上,它通常位于用户主目录下的 .docker 文件夹中,即 ~/.docker/config.json。如果你使用的是Windows,则位于 %USERPROFILE%.dockerconfig.json。值得注意的是,你可以通过设置环境变量 DOCKER_CONFIG 来改变这个默认位置,比如 export DOCKER_CONFIG=/my/custom/path,之后所有docker命令都会从该路径读取配置。

除了用户级配置,Docker还会在系统级路径中查找,但极少有人会改动。如果你发现修改了 ~/.docker/config.json 后命令行为没有变化,请先确认环境变量是否指向了别处。另外,当你执行 docker login 但希望临时使用另一套配置时,可以通过 docker --config /custom/path 参数来指定,这在进行多租户或不同环境切换时非常实用。

config.json的格式是什么

该文件的内容是标准的JSON格式,最外层包含若干个顶级字段。其中最重要的当属 "auths",它是一个对象,键为镜像仓库地址(如 ),值为一个包含 "auth" 字符串的对象。此 "auth" 字段保存的是 username:password 经过Base64编码后的结果。除此之外linux查看操作系统,你还会看到 "HttpHeaders" 用于设置客户端请求头,"psFormat" 定义 docker ps 的输出模板docker config.json,以及 "plugins" 字段管理插件相关配置。

一个典型的配置示例包含如下结构:{"auths":{";:{"auth":"dXNlcm5hbWU6cGFzc3dvcmQ="}},"experimental":"enabled"}。注意所有字段大小写敏感,且不能有注释或末尾逗号。若你手动编辑时破坏了JSON合法性(比如多了一个逗号),运行任何docker命令都会报错,提示“invalid character”。建议编辑后用 jq 工具或在线JSON校验器验证格式。

如何添加多个镜像仓库认证

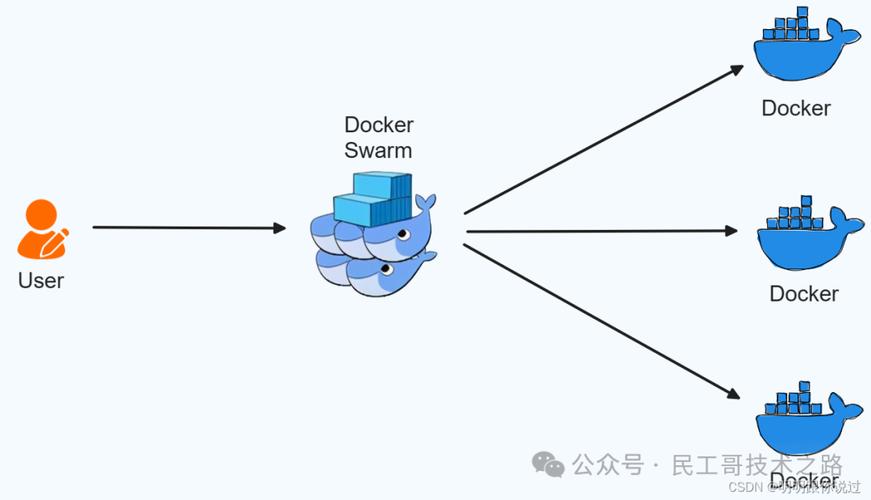

很多企业同时使用Docker Hub、阿里云、腾讯云或自建的Harbor仓库。为每个仓库执行 docker login 会依次写入同一个 config.json 文件,所有认证条目都会存放在 auths 对象下,彼此互不覆盖。例如,你可以先 docker login 登录Docker Hub,再 docker login 登录私有仓库,最终文件中会同时保留两个 auth 字段。

如果你希望手动添加某个仓库的认证但不执行登录命令,可以提前生成Base64编码字符串:echo -n "myuser:mypass" | base64,然后将结果填入对应仓库地址的 auth 值中。需要注意,私有仓库的地址应当写全,包括协议和端口,如 ":443"。另外,对于AWS ECR或GCR这类短期token机制,直接存储静态密码可能无效,更推荐使用 docker-credential-helpers 将凭证交给外部安全存储(如keychain)。

如何防止config.json泄露密码

config.json 中存储的密码仅经过Base64编码,并非真正加密,任何人都可以轻松解码。如果你将包含该文件的项目上传到GitHub,或者在多用户服务器上权限设置不当,攻击者可以直接提取密码并登录你的镜像仓库,进而拉取或推送私有镜像。这是新手最容易忽视的安全隐患之一,每年都有大量开发者因误提交 ~/.docker/config.json 而导致云资源费用暴增或数据泄露。

保护措施分为三个层面。第一,永远不要把这个文件提交到版本控制系统,建议在 ~/.gitconfig 中添加全局忽略或项目级 .gitignore 写入 <strong></strong>/.docker/config.json。第二,使用Docker官方提供的凭据助手,如 docker-credential-osxkeychain(macOS)或 docker-credential-wincred(Windows),通过 credsStore 字段将密码保存到系统加密区。第三,在服务器上设置文件权限为600:chmod 600 ~/.docker/config.json,确保只有所有者可读写。

docker config.json代理怎么设置

当你身处公司内网或需要使用代理访问外部镜像仓库时,可以在 config.json 中添加 "proxies" 字段来配置HTTP/HTTPS代理,避免为每个容器或守护进程单独设置。正确写法是在顶级节点下加入 "proxies":{"default":{"httpProxy":":8080","httpsProxy":":8080","noProxy":"localhost,127.0.0.1,.local"}}。这里 default 表示默认配置,你也可以针对特定容器运行时单独定义。

注意,该代理配置仅影响 docker pull、docker build 等客户端侧的网络请求,不会改变容器内部应用程序的代理行为。如果你需要让运行中的容器也使用代理,仍需通过 -e 参数传入环境变量。另外,从Docker 20.10开始,代理配置支持使用 allProxy 字段同时设置HTTP和HTTPS。如果你的代理需要认证,请在URL中包含用户名和密码::pass@proxy:8080linux查看硬件信息,但切记这会产生密码明文存储问题,建议改用 docker context 或环境变量临时注入。

常见配置错误怎么修复

错误一:执行 docker push 或 docker pull 提示 “unauthorized: authentication required”。这通常是因为 config.json 中缺少对应仓库的 auth 条目,或者仓库地址写得不精确(比如漏掉了 https:// 或端口号)。解决方法是重新执行 docker login <仓库地址>docker config.json,并检查文件中是否生成了正确的条目。如果使用自签名证书,还可能需要在配置中关联 "stackOrchestrator" 字段,不过这类情况较少。

错误二:出现 “error parsing config.json: json: cannot unmarshal …”。这必是JSON格式损坏,比如多余的逗号、注释或未加转义的双引号。你可以用 python -m json.tool ~/.docker/config.json 进行校验,工具会指出出错的行列。错误三:代理设置后依然无法拉取镜像。请确认 "proxies" 字段位于顶层,而不是误写在 auths 内部。同时检查环境变量是否覆盖了文件配置(HTTP_PROXY 环境变量优先级更高)。如果问题依旧,尝试使用 docker --debug 查看详细请求日志。

你已经遇到过因 config.json 配置错误而导致的镜像拉取失败吗?欢迎在评论区分享你的排查经历,点赞并转发本文,帮助更多开发者避开这些坑。